Un nuovo attacco ransomware scuote il Giappone

Il recente attacco ransomware contro Asahi Group Holdings, uno dei maggiori produttori di bevande al mondo, ha evidenziato ancora una volta l’entità della minaccia globale rappresentata dai gruppi di estorsione informatica.

L’azienda giapponese ha confermato ufficialmente l’incidente in un dichiarazione aziendale, che evidenzia le falle nei suoi sistemi di ordinazione e distribuzione.

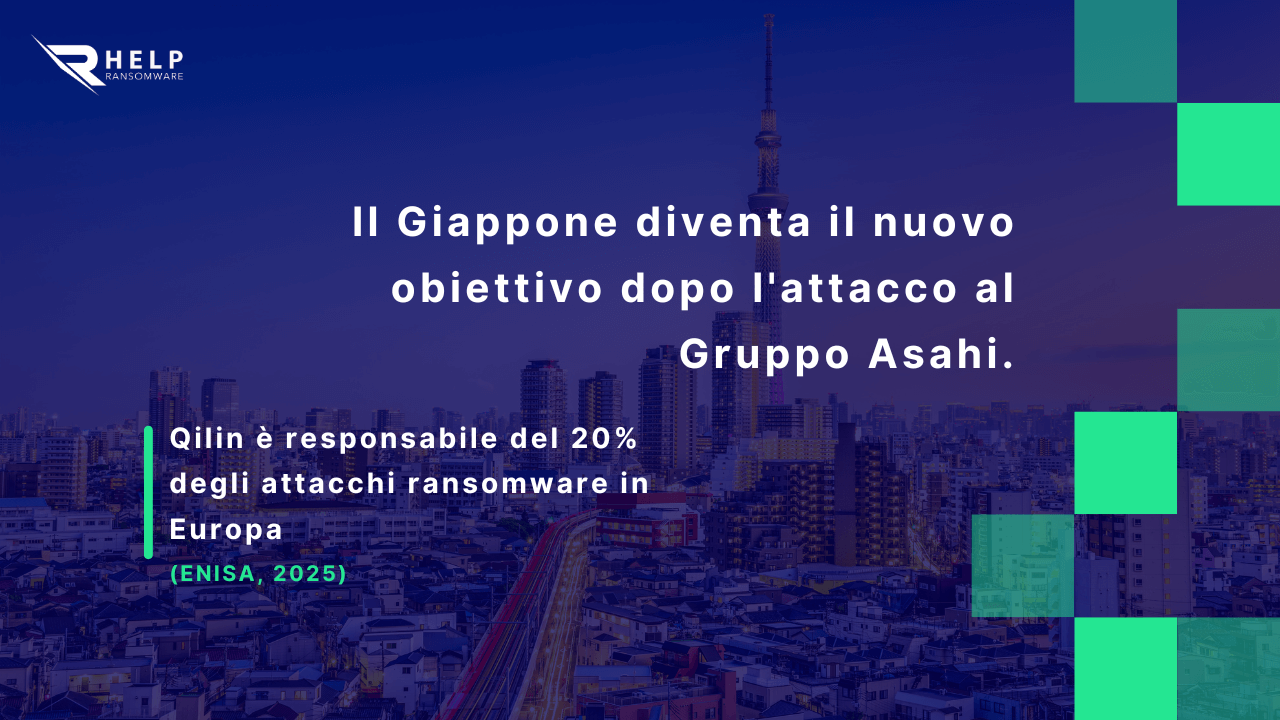

Sebbene Asahi non abbia pubblicamente rivendicato la responsabilità, diverse aziende di sicurezza informatica collegano il caso a Qilin, un collettivo emergente identificato dal Il rapporto ENISA Threat Landscape 2025 lo colloca tra i tre gruppi ransomware più attivi dell’anno.

Secondo il rapporto, Qilin rappresenta oltre il 20% degli incidenti rilevati in Europa, insieme ad Akira e FOG, consolidando la sua presenza oltre i confini asiatici.

Qilin e il modello Ransomware-as-a-Service

Qilin opera secondo uno schema Ransomware-as-a-Service (RaaS), in cui diverse affiliate noleggiano la sua infrastruttura e i suoi strumenti di crittografia per eseguire attacchi personalizzati.

Questo modello, già diffuso da famiglie come LockBit 3.0 ha trasformato il ransomware in un’industria a tutti gli effetti, in grado di attaccare simultaneamente aziende in settori critici, dai trasporti all’energia.

Il caso Asahi mostra lo stesso schema di ransomware a doppia estorsione :

- Crittografia dei dati sui server compromessi.

- Furto ed esfiltrazione di documenti riservati.

- Minaccia pubblica di fuga di notizie se il riscatto non viene pagato.

Questo metodo, che combina pressione operativa e reputazionale, replica quanto visto in precedenti attacchi ad aziende come Governo costaricano o TAP Air Portugal.

L’estorsione non riguarda più solo i soldi: riguarda la visibilità mediatica e il danno all’immagine aziendale.

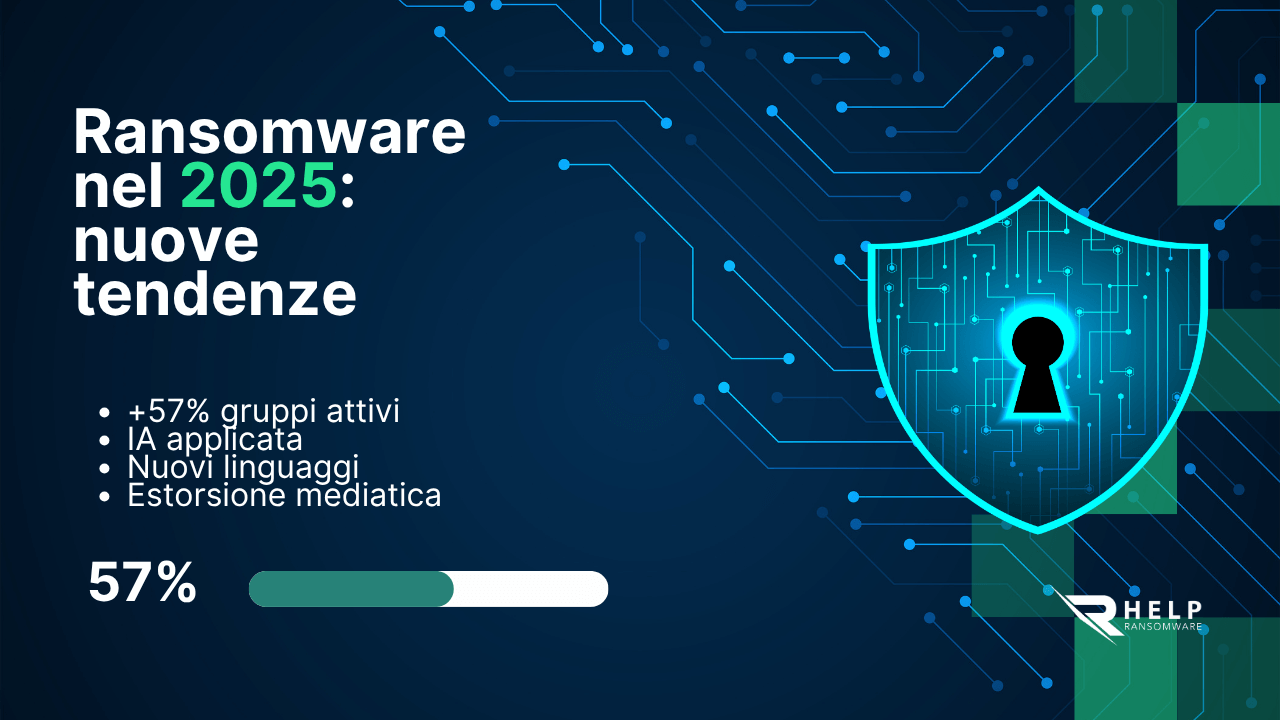

Ransomware moderno: Rust, automazione e intelligenza artificiale

A differenza delle varianti più classiche come Ryuk o Il ransomware Clop, Qilin, è sviluppato in Rust e Golang, il che lo rende multipiattaforma (Windows, Linux ed ESXi) e più difficile da rilevare con le soluzioni di sicurezza tradizionali.

I suoi creatori implementano meccanismi avanzati di offuscamento, cancellazione dei log ed eliminazione dei backup, complicando qualsiasi tentativo di ripristino.

Il gruppo sfrutta anche l’intelligenza artificiale nella sicurezza informatica per automatizzare la selezione degli obiettivi e personalizzare i messaggi di negoziazione.

Questa tendenza, che HelpRansomware ha già rilevato in altre famiglie come Buhti e Akira, preannuncia uno scenario in cui gli attacchi diventeranno più personalizzati e difficili da tracciare.

Lezioni dal caso Asahi: come rafforzare la difesa

L’attacco ad Asahi conferma che nessun settore è immune al rischio. La difesa contro il ransomware deve combinare prevenzione, rilevamento e risposta.

Le organizzazioni più resilienti sono quelle che:

- Mantengono copie di backup isolate e verificate.

- Implementano il monitoraggio continuo e il rilevamento di comportamenti anomali.

- piano di gestione delle crisi con protocolli di comunicazione e risposta immediata.

- Addestrano i propri dipendenti attraverso esercitazioni e corsi di formazione sugli attacchi informatici.

L’anticipazione è fondamentale: ogni minuto di ritardo nel rilevamento può comportare ore di inattività e milioni di perdite.

Soccorso Immediato per Ransomware

Il ransomware non deve paralizzare la tua attività. I nostri specialisti sono pronti a recuperare i tuoi dati e proteggere i tuoi sistemi.

Conclusione: anticipare, resistere e rispondere

Il caso Asahi e l’espansione di Qilin dimostrano che il ransomware rappresenta ormai una minaccia strutturale per l’economia globale.

Non basta più semplicemente proteggere i sistemi: le aziende devono comprendere che la resilienza digitale è un vantaggio competitivo.

di HelpRansomware aiutiamo le organizzazioni a recuperare i dati senza pagare riscatti, utilizzando tecnologie di decrittazione, ripristino sicuro e consulenza strategica.

La lezione è chiara: prevenzione, visibilità e capacità di risposta fanno la differenza tra una crisi controllata e una catastrofe operativa.