Gli avvisi di dicembre 2025 pubblicati da Siemens e inclusi nel bollettino INCIBE-CERT rivelano molteplici vulnerabilità in prodotti industriali, soluzioni di controllo e componenti di infrastrutture critiche.

Queste falle interessano i sistemi utilizzati in settori ad alto impatto: energia, produzione, trasporti, automazione e servizi essenziali.

Tra i punti più rilevanti dell’avviso si segnalano:

- Convalida insufficiente dei certificati TLS nelle soluzioni IAM e SDK SALT.

- Esposizione di informazioni sensibili tramite firmware vulnerabile.

- Rischio per la riservatezza, l’integrità e la disponibilità dei sistemi OT.

IT e OT stanno convergendo e queste vulnerabilità rappresentano un rischio diretto per i processi operativi e, per estensione, un potenziale vettore per attacchi avanzati, tra cui l’attivazione di catene di attacco ransomware.

Analisi tecnica delle vulnerabilità annunciate da Siemens

Siemens ha identificato vulnerabilità in diversi componenti che potrebbero consentire attacchi di intercettazione, manipolazione dei dati e accesso non autorizzato.

Tra le più significative ci sono:

- Errori nella verifica del certificato TLS che consentono attacchi Man-in-the-Middle.

- Esposizione di dati riservati tramite immagini firmware scarsamente protette.

- Debolezze nei meccanismi di autenticazione e nella protezione delle chiavi.

Queste vulnerabilità compromettono l’architettura di sicurezza dei sistemi industriali che, in molti casi, funzionano ininterrottamente e senza possibilità di interruzioni.

Le minacce descritte sono particolarmente critiche quando i dispositivi fanno parte del perimetro operativo dell’azienda.

Un guasto a un gateway, a un PLC, a un sistema IAM o a un componente di gestione può avere ripercussioni estese sull’intera rete.

Perché queste vulnerabilità hanno un impatto diretto sulla sicurezza industriale

L’ecosistema OT, per sua natura, privilegia la continuità operativa rispetto alla flessibilità. Ciò implica:

- Finestre di aggiornamento limitate.

- Cicli di patching più lunghi rispetto all’IT.

- Dipendenza da componenti legacy.

- Crescente interconnessione tra sistemi industriali e servizi cloud.

Queste caratteristiche trasformano qualsiasi vulnerabilità in un rischio di elevata gravità, poiché un aggressore può compromettere processi essenziali o eseguire azioni non autorizzate con conseguenze fisiche o economiche.

Rischio di sfruttamento: dal guasto tecnico all’intrusione e all’estorsione

Le vulnerabilità descritte possono essere utilizzate come punto di ingresso per manipolare le comunicazioni, impersonare sistemi, rubare informazioni sensibili o ottenere accessi privilegiati.

HelpRansomware ha osservato che le attuali operazioni ransomware incorporano già obiettivi OT quando le condizioni lo consentono.

In particolare:

- Una falla nel TLS può consentire l’intercettazione delle credenziali.

- Un firmware esposto può rivelare chiavi o dati operativi.

- Un sistema industriale vulnerabile può fungere da perno per le reti IT.

In questo contesto, la comprensione capire cos’è il ransomware e la sua evoluzione verso l’estorsione multipla è fondamentale per interpretare la gravità dello scenario.

Le minacce non si limitano alla crittografia. Negli ambienti industriali, la manipolazione dei processi può portare a arresti imprevisti, danni alle apparecchiature o problemi normativi.

Settori più esposti e superficie di attacco effettiva

Le vulnerabilità colpiscono in particolare:

- Energia e servizi di pubblica utilità

- Produzione avanzata

- Trasporti e logistica critici

- Automazione industriale e robotica

- Assistenza sanitaria e laboratori con apparecchiature per terapia occupazionale

- Fornitori di servizi essenziali

Questi settori dipendono dalla disponibilità e dall’accuratezza dei loro sistemi. Un’intrusione può comportare perdite finanziarie, interruzioni operative e, in casi estremi, rischi fisici.

Misure urgenti raccomandate: mitigazione e resilienza degli OT

Siemens ha pubblicato aggiornamenti e raccomandazioni specifici, ma la sicurezza OT richiede un approccio più ampio che combini patching, architettura sicura e monitoraggio continuo.

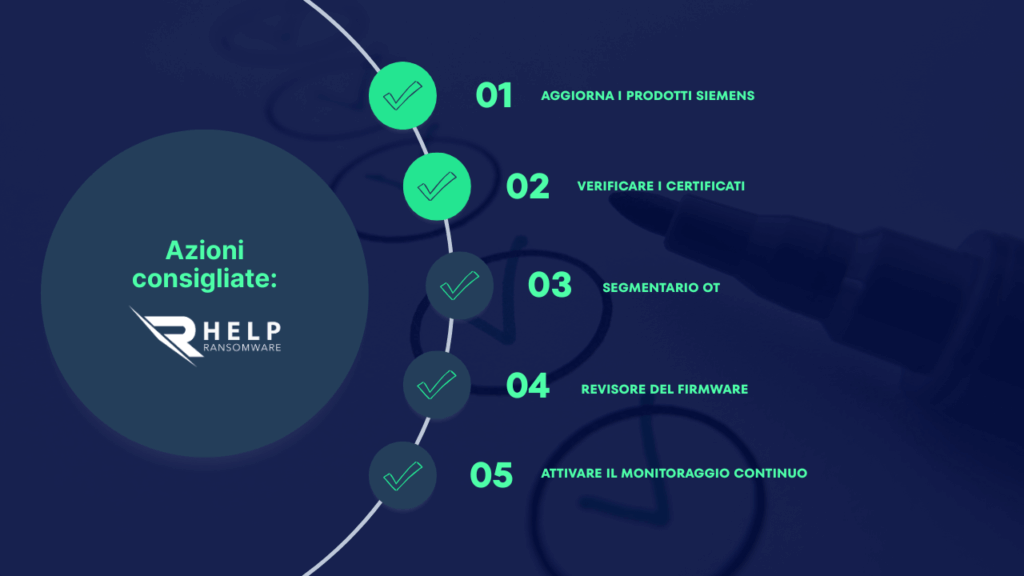

Azioni consigliate:

- Applicare gli aggiornamenti Siemens non appena diventano operativi.

- Esaminare i certificati TLS, le chiavi interne e i meccanismi di autenticazione.

- Isolare i segmenti OT critici utilizzando rigide politiche di segmentazione.

- Implementare un monitoraggio avanzato del traffico OT per rilevare anomalie.

- Eseguire audit del firmware e verifiche dell’integrità.

- Esaminare i provider esterni, i connettori e le dipendenze.

In caso di attività sospette, degrado del servizio o perdita di accesso, le procedure devono essere allineate alle best practice descritte per la prevenzione del ransomware e, se è presente la crittografia o il blocco, con Cosa fare se un attacco ransomware ha crittografato i tuoi dati.

Per gestire correttamente queste vulnerabilità è necessario un coordinamento tra i team IT, i team OT e i responsabili della continuità operativa.

Conclusione: un nuovo promemoria della fragilità degli ambienti industriali

Gli avvisi di Siemens del dicembre 2025 dimostrano ancora una volta che la sicurezza informatica industriale deve essere al centro della strategia aziendale.

Le vulnerabilità ad alto impatto possono diventare vettori di estorsione, spionaggio e sabotaggio operativo.

La combinazione di:

Sistemi critici, connettività in aumento, mancanza di patch regolari e attacchi sempre più mirati creano uno scenario che richiede una preparazione continua, vigilanza e una risposta decisa agli incidenti.

HelpRansomware, un’azienda approvata dall’INCIBE, ci ricorda che la resilienza non dipende solo dalla tecnologia, ma anche dai processi, dalla cultura e dalle capacità di rilevamento precoce.