Lee la guía y descubre la definición de ransomware en todas sus facetas: qué es, por qué es un método de ataque tan eficaz y cómo puede proteger a su organización de este peligro.

Especialistas en Eliminación de Ransomware

Nuestros profesionales certificados cuentan con más de 25 años de experiencia en la eliminación de ransomware, recuperación de datos y seguridad informática.

Qué es el ransomware (definición)

¿Qué es el ransomware? Es una forma avanzada de ciberataque y una de las amenazas a las que se enfrentan los equipos de seguridad de todo el mundo con más frecuencia.

Si bien la definición de ransomware es simple, es extremadamente malicioso: tiene el potencial de paralizar las redes y causar daños catastróficos a la infraestructura.

De hecho, es un tipo de malware que, una vez descargado en un dispositivo, cifra o borra todos los datos hasta que se paga un rescate para restaurarlo.

Se dice que en 2020 hubo un ataque de ransomware cada 14 segundos, cifras que se estima, bajarán en 2021: los pronósticos hablan de un ataque cada 11 segundos.

Uno de los ataques de ransomware más famosos es el provocado por WannaCry.

WannaCry infectó más de 230,000 computadoras en 150 compañías en un solo día, cifró todos los archivos encontrados en los dispositivos y requirió que los usuarios pagaran $ 300 en bitcoins para restaurarlos.

La alternativa es: ¿Pagar el rescate o decidir no ceder al chantaje y ponerse en contacto con una empresa que puede eliminar el ransomware y un descifrado de archivos?

Especialistas en Eliminación de Ransomware

Nuestros profesionales certificados cuentan con más de 25 años de experiencia en la eliminación de ransomware, recuperación de datos y seguridad informática.

WannaCry afectó principalmente a las grandes organizaciones: El Servicio Nacional de Salud en el Reino Unido fue uno de los objetivos de mayor perfil.

Sorprendentemente, el impacto del ataque fue menor de lo que se suponía, se detuvo con relativa rapidez y no apuntó a infraestructuras importantes como ferrocarriles o plantas de energía nuclear.

En general, se puede decir que la definición de ransomware se basa en un tipo de ataque que prevalece particularmente en las organizaciones financieras: el 90% ha sufrido un ataque en el último año.

¿Cómo funciona el ransomware?

Ya sabes la definición de ransomware, ahora debes saber cómo funciona.

Se activa al descargar software malicioso en un dispositivo de punto final, como una computadora, un portátil o un móvil.

Por lo general, este proceso se inicia debido a errores del usuario y al desconocimiento de los riesgos de seguridad.

Un método muy común a través del cual se propaga el malware son los ataques de phishing: el atacante adjunta un documento o URL infectado a un correo electrónico y lo enmascara como seguro para engañar a los usuarios para que lo abran y así instalar el malware en el dispositivo.

Igualmente popular, es el uso de un tipo de virus llamado caballo de Troya.

En este caso, el ransomware se disfraza de software legítimo, y así infecta los dispositivos después de que los usuarios lo instalen.

Recuperación de Datos Rápida y Garantizada

HelpRansomware ofrece un servicio de eliminación de ransomware y recuperación de datos con garantía del 100%, con asistencia en todo el mundo 24/7.

Cifrado de archivos

El ransomware según su definición suele funcionar muy rápido.

En cuestión de segundos, el software malicioso tomará el control del proceso crítico del dispositivo y buscará archivos para cifrar, lo que significa que todos los datos que contiene se cifrarán mientras que, probablemente, el ransomware eliminará cualquier archivo que no pueda cifrar.

El ransomware infectará cualquier otro disco duro o dispositivo USB conectado a la máquina host.

Todos los nuevos dispositivos o archivos agregados al dispositivo infectado también se cifrarán después de este punto.

Luego, el virus comenzará a enviar señales a todos los demás dispositivos de la red para intentar infectarlos también.

Todo el proceso ocurre extremadamente rápido y en unos minutos el dispositivo mostrará un mensaje similar a este:

Este es el mensaje que muestran los usuarios que han sido infectados con el ataque de ransomware WannaCry.

Se trata de una forma de chantaje cibernético, en el que se notifica a los usuarios que sus archivos están bloqueados y que, si no se realiza un pago, se eliminarán.

Es probable que se requieran pagos en bitcoin, ya que esta moneda virtual no se puede rastrear.

Además, a menudo hay una cuenta regresiva, que sirve para presionar a las empresas para que actúen rápidamente y paguen el rescate a los atacantes.

Existen varios tipos de ransomware, algunos amenazan con hacer públicos los datos cifrados, lo que es extremadamente peligroso para las empresas que necesitan proteger los datos corporativos o de los clientes.

Especialistas en Eliminación de Ransomware

Nuestros profesionales certificados cuentan con más de 25 años de experiencia en la eliminación de ransomware, recuperación de datos y seguridad informática.

¿Por qué el ransomware es tan efectivo?

Como acabamos de mencionar, el ransomware como su definición lo indica, puede ser extremadamente dañino para las empresas.

En primer lugar, tienen que lidiar con la pérdida de archivos y datos que son el resultado de un arduo trabajo, o datos de clientes que son esenciales para el buen funcionamiento de su organización.

Se añade a la pérdida de productividad, ya que las máquinas no se podrán utilizar: según Kaspersky, en la mayoría de los casos, las organizaciones tardan al menos una semana en recuperar sus datos.

Por último, pero definitivamente no menos importante, está la pérdida económica de reemplazar las máquinas infectadas, pagar a una empresa de TI para remediar el ataque y poner en marcha la protección para evitar que vuelva a suceder.

Por estas razones, muchas empresas sienten que no tienen más remedio que pagar el rescate, aunque es muy recomendable no hacerlo (especialmente porque no garantiza el descifrado de datos).

El ransomware genera más de $ 25 millones en ingresos para los piratas informáticos cada año, lo que demuestra lo efectivo que es extorsionar a las organizaciones.

El ransomware se dirige a las debilidades humanas

Al dirigirse a personas con ataques de phishing, los atacantes pueden evitar las tecnologías de seguridad tradicionales con ransomware.

El correo electrónico es un punto débil en la infraestructura de seguridad de muchas empresas y los piratas informáticos pueden explotarlo utilizando correos electrónicos de phishing para engañar a los usuarios, para que abran archivos y adjuntos maliciosos.

Con el virus caballo de Troya, los piratas informáticos atacan el error humano engañándolo para que descargue archivos maliciosos sin darse cuenta.

El principal problema aquí es la falta de conciencia de las amenazas a la seguridad por parte de la mayoría de usuarios: muchas personas desconocen el tipo de amenaza que pueden encontrar y mucho menos qué prácticas deben evitar en la red o incluso qué archivo descargar o abrir en Internet o en correos electrónicos.

Esta falta de conciencia de seguridad ayuda a que el ransomware se propague mucho más rápido.

Falta de fuertes defensas tecnológicas

Los ataques de ransomware están creciendo a un nivel récord, y los atacantes desarrollan malware cada vez más sofisticado.

Muchas empresas carecen de las defensas sólidas necesarias para bloquear estos ataques porque pueden ser costosos y complicados de implementar y usar.

Los ejecutivos a menudo se convencen de la necesidad de contar con fuertes defensas de seguridad solo cuando es demasiado tarde y los sistemas ya se han visto comprometidos.

Hardware y software caducados

Además de carecer de defensas sólidas contra los ataques, muchas organizaciones dependen demasiado de hardware y software obsoletos y, con el tiempo, los atacantes descubren vulnerabilidades de seguridad.

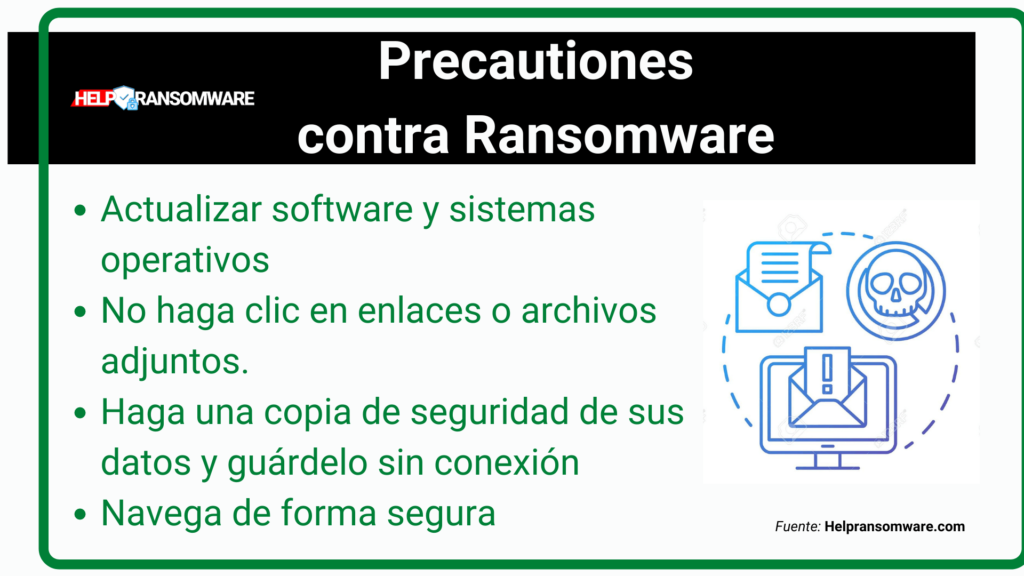

Las empresas de tecnología a menudo implementan actualizaciones de seguridad, pero no todas las organizaciones tienen una forma de verificar que las están instalando.

Varias organizaciones también dependen en gran medida de máquinas antiguas que ya no son compatibles, lo que significa que están abiertas a vulnerabilidades.

Esta es una de las principales razones por las que el virus WannaCry ha tenido tanto éxito.

Se ha dirigido a muchas organizaciones grandes como el NHS, que en su mayoría utilizan máquinas con décadas de antigüedad con sistemas operativos que ya no son compatibles con las actualizaciones.

El exploit utilizado por WannaCry para infectar sistemas fue descubierto dos meses antes del ataque y fue corregido por Microsoft; sin embargo, los dispositivos no se actualizaron y, por lo tanto, el ataque se extendió rápidamente.

Recuperación de Datos Rápida y Garantizada

HelpRansomware ofrece un servicio de eliminación de ransomware y recuperación de datos con garantía del 100%, con asistencia en todo el mundo 24/7.

¿Cómo puede detenerse el ransomware?

Después de saber la definición de ransomware, ahora vienen las soluciones: ¿Cuál adoptar? La respuesta es simple.

La mejor forma que tienen las empresas de detener los ataques de ransomware es adoptar un enfoque proactivo hacia la seguridad y asegurarse de tener protecciones efectivas antes de que el ransomware pueda infectar los sistemas.

Para emergencias, también consulte nuestra guía de las 150 mejores herramientas de descifrado de ransomware.

Pero como siempre es mejor prevenir que curar, aquí hay algunos consejos que puedes implementar para protegerte de futuros ataques de ransomware.

Protección antivirus confiable para endpoints

Una de las formas más eficientes de detener el ransomware es tener una buena solución de seguridad para endpoints.

Estas soluciones se instalan en los dispositivos y evitan que cualquier malware infecte los sistemas.

También brindan a los administradores la capacidad de ver cuándo los dispositivos se han visto comprometidos y garantizar que se hayan instalado actualizaciones de seguridad.

Estas soluciones pueden ayudar a proteger contra download maliciosos y pueden alertar a los usuarios cuando visitan sitios web peligrosos.

Por supuesto, no se garantiza que estos sistemas sean 100% efectivos, ya que los ciberdelincuentes buscan siempre crear un nuevo malware que pueda eludir las herramientas de seguridad, este sigue siendo un paso crucial para proteger eficazmente el malware.

Recuperación de Datos Rápida y Garantizada

HelpRansomware ofrece un servicio de eliminación de ransomware y recuperación de datos con garantía del 100%, con asistencia en todo el mundo 24/7.

Seguridad del correo electrónico entrante y saliente

Dado que el ransomware se envía comúnmente por correo electrónico, la seguridad del correo electrónico es fundamental para detener el ransomware.

Las tecnologías de escaneo de correo electrónico filtran las comunicaciones habilitando defensas para las URL y utilizando el espacio aislado de archivos adjuntos para identificar amenazas y bloquear su entrega a los usuarios.

Este paso puede evitar que el ransomware llegue a los dispositivos de punto final y evitar que los usuarios instalen inadvertidamente el ransomware en su dispositivo.

El ransomware también se distribuye comúnmente a través del phishing.

Las puertas de enlace de correo electrónico pueden bloquear los ataques de phishing, pero también existen tecnologías de protección posteriores a la entrega, que utilizan almacenamiento automático y algoritmos de inteligencia artificial para detectar ataques de phishing y mostrar carteles de advertencia dentro de los correos electrónicos para notificar sobre contenido sospechoso.

Web Filtering y tecnologías de aislamiento

Las soluciones de filtrado web DNS evitan que los usuarios visiten sitios web peligrosos y descarguen archivos maliciosos.

Esto ayuda a bloquear los download de virus que propagan ransomware, incluidos los troyanos que disfrazan el malware como software comercial legítimo.

Los filtros DNS también pueden bloquear anuncios maliciosos de terceros.

Los filtros web deben configurarse para bloquear agresivamente las amenazas y evitar que los usuarios visiten dominios peligrosos o desconocidos.

El uso del aislamiento también puede ser una herramienta importante para bloquear las descargas de ransomware: las tecnologías de aislamiento eliminan por completo las amenazas al aislar la actividad de navegación en servidores seguros y mostrar a los usuarios una representación segura.

De esta manera, se puede evitar el ransomware ya que cualquier software malicioso se ejecuta en el espacio protegido y no llega a los usuarios.

El principal beneficio del aislamiento es que no afecta la experiencia del usuario de ninguna manera, ofreciendo una alta efectividad de seguridad con una experiencia de navegación perfecta.

Entrenamiento de conciencia de seguridad

El personal dentro de tu organización puede ser tu peor brecha de seguridad.

En los últimos años existe un tremendo crecimiento de plataformas que se preocupan por crear conciencia sobre el problema de seguridad, educando a los usuarios sobre los riesgos que corren al utilizar Internet en el trabajo y en casa.

La formación adecuada ayuda a que los usuarios sean conscientes de las amenazas que acechan en el correo electrónico o en la red en general.

Especialistas en Eliminación de Ransomware

Nuestros profesionales certificados cuentan con más de 25 años de experiencia en la eliminación de ransomware, recuperación de datos y seguridad informática.

Como resultado, estarán al tanto de las mejores prácticas de seguridad a seguir para detener el ransomware, como asegurarse de que tus terminales estén actualizados con el software de seguridad más reciente.

Los cursos de formación en seguridad también suelen ofrecer tecnologías de simulación de phishing.

Esto significa que los administradores pueden crear correos electrónicos de phishing simulados personalizados y enviarlos a los empleados para verificar qué tan efectivos pueden ser, para detectar los ataques.

La simulación de phishing es una forma ideal de visualizar la eficacia de la seguridad en toda tu organización y es una herramienta útil para identificar a aquellos empleados que pueden necesitar más capacitación en los procedimientos que les permiten detener la propagación del ransomware.

Respaldo y restauración de datos

Si el ataque de ransomware tuvo éxito y tus datos se vieron comprometidos, la mejor manera de proceder es restaurar rápidamente los datos que necesitas y minimizar el tiempo de inactividad.

La mejor manera de proteger tus datos es asegurarte de que estén respaldados en varias ubicaciones, incluida el área de almacenamiento principal, en discos locales y en un servicio de continuidad en el Cloud.

En caso de un ataque de ransomware, la copia de seguridad de tus datos garantiza mitigar la pérdida de cualquier archivo cifrado y recuperar la funcionalidad de sus sistemas.

Las mejores plataformas de copia de seguridad y recuperación de datos en Cloud permiten a las empresas recuperar datos en caso de un desastre, están disponibles en cualquier momento y pueden integrarse fácilmente con las aplicaciones en el Cloud y los dispositivos finales existentes, creando una infraestructura de Cloud global segura y estable.

Hacer copias de seguridad y restaurar datos en el Cloud son herramientas esenciales tanto para prevenir el ransomware como para deshacer el daño que causa.

Conclusión

Gracias a este artículo, has descubierto la definición de ransomware, por lo tanto, puedes concluir que:

- El ransomware puede daña tu organización;

- Proteger tu empresa de ataques de ransomware maliciosos es una prioridad;

Si deseas obtener más ayuda para descubrir cómo protegerte del ransomware, contáctanos.

Ayuda Inmediata contra Ransomware

No permitas que el ransomware paralice tu negocio. Nuestros expertos están listos para recuperar tus datos y proteger tus sistemas.