L’attacco informatico che ha colpito recentemente l’Università La Sapienza di Roma non è stato un semplice incidente tecnico, ma un evento che evidenzia in modo chiaro quanto le infrastrutture digitali delle istituzioni pubbliche siano diventate bersagli privilegiati del cybercrime moderno.

Il blocco del portale Infostud, piattaforma centrale per la gestione della carriera accademica di migliaia di studenti, ha dimostrato quanto un singolo attacco ransomware possa paralizzare interi ecosistemi digitali.

Secondo le prime analisi, l’operazione sarebbe stata condotta dal gruppo cybercriminale Femwar02, che avrebbe utilizzato il ransomware Bablock, una variante evoluta progettata per colpire infrastrutture complesse e ambienti ad alta criticità operativa.

L’episodio rappresenta un esempio emblematico di come il modello Ransomware-as-a-Service (RaaS) stia trasformando il panorama delle minacce informatiche, rendendo attacchi avanzati accessibili anche a gruppi criminali meno strutturati.

Cos’è il ransomware Bablock e come ha paralizzato i sistemi della Sapienza

Il ransomware Bablock, protagonista di questa vicenda, rappresenta l’evoluzione delle minacce informatiche moderne. A differenza dei ceppi tradizionali, Bablock è progettato per colpire non solo i dati di produzione, ma anche i backup, rendendo il ripristino tradizionale estremamente complesso se non impossibile senza un’adeguata strategia di resilienza.

L’infezione ha sfruttato vulnerabilità note e, probabilmente, errori umani legati al phishing, propagandosi rapidamente all’interno della rete universitaria. La conseguenza immediata è stata la cifratura dei server che ospitano Infostud, portando al blocco totale delle attività amministrative.

Anatomia tecnica di un attacco moderno: Oltre il Phishing

Nel dibattito pubblico il ransomware viene spesso associato a una semplice email di phishing. Sebbene il fattore umano rimanga uno dei principali punti di ingresso, gli attacchi moderni utilizzano tecniche molto più sofisticate.

L’intrusione iniziale, infatti, può avvenire settimane o addirittura mesi prima della cifratura finale. In questa fase gli attaccanti sfruttano diversi vettori di accesso, tra cui:

- Vulnerabilità non patchate.

- Configurazioni errate nei sistemi di accesso remoto (RDP).

- Credenziali compromesse.

- Exploit di vulnerabilità software.

Una volta all’interno della rete, gli attaccanti avviano una fase di ricognizione interna. Questo processo è noto come Living off the Land (LotL): i cybercriminali utilizzano strumenti di amministrazione legittimi già presenti nei sistemi per muoversi nella rete senza attirare l’attenzione degli antivirus tradizionali.

Durante questa fase vengono individuati:

- I server più critici.

- I database centrali.

- I sistemi di backup.

- Le credenziali amministrative.

Solo quando la mappa completa dell’infrastruttura è stata ricostruita inizia la fase distruttiva dell’attacco.

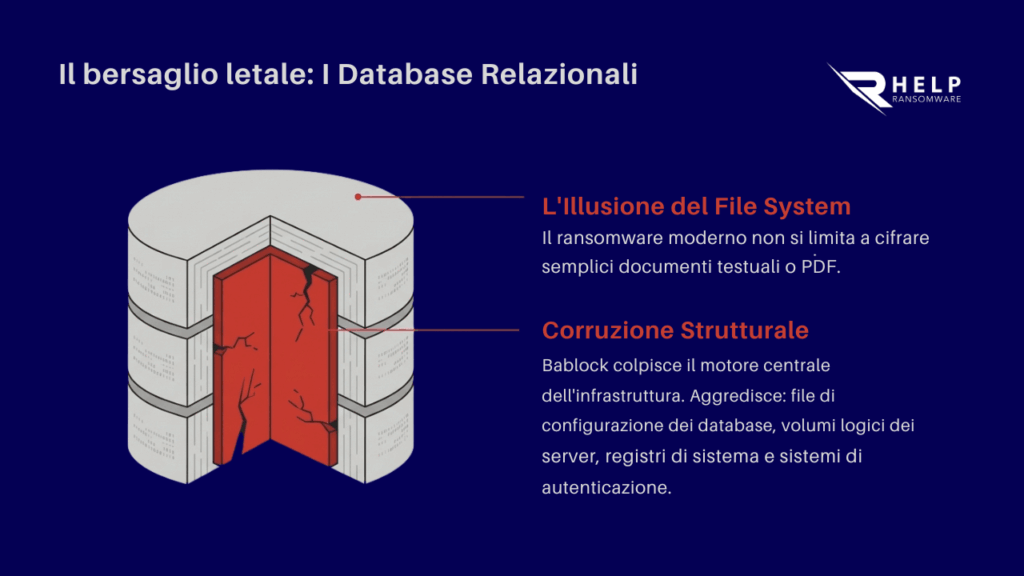

La vulnerabilità dei database relazionali e il blocco dei servizi

Il blocco del portale Infostud evidenzia una delle dinamiche più pericolose del ransomware moderno: l’attacco ai database relazionali.

Molti sistemi aziendali e istituzionali si basano su database complessi che gestiscono identità digitali, transazioni e accessi ai servizi. Se questi sistemi vengono compromessi, l’intera infrastruttura digitale può smettere di funzionare.

Il ransomware moderno non si limita a cifrare file documentali. Sempre più spesso colpisce direttamente:

- File di configurazione dei database.

- Volumi logici dei server.

- Registri di sistema.

- Sistemi di autenticazione.

Quando il motore centrale che gestisce i dati viene corrotto, anche il semplice ripristino dei file può risultare insufficiente.

Per questo motivo, nelle prime ore dopo un attacco è fondamentale eseguire un’analisi tecnica approfondita per determinare se la cifratura abbia colpito il file system o la struttura interna dei database. Questa distinzione può determinare il successo o il fallimento dell’intero processo di recupero.

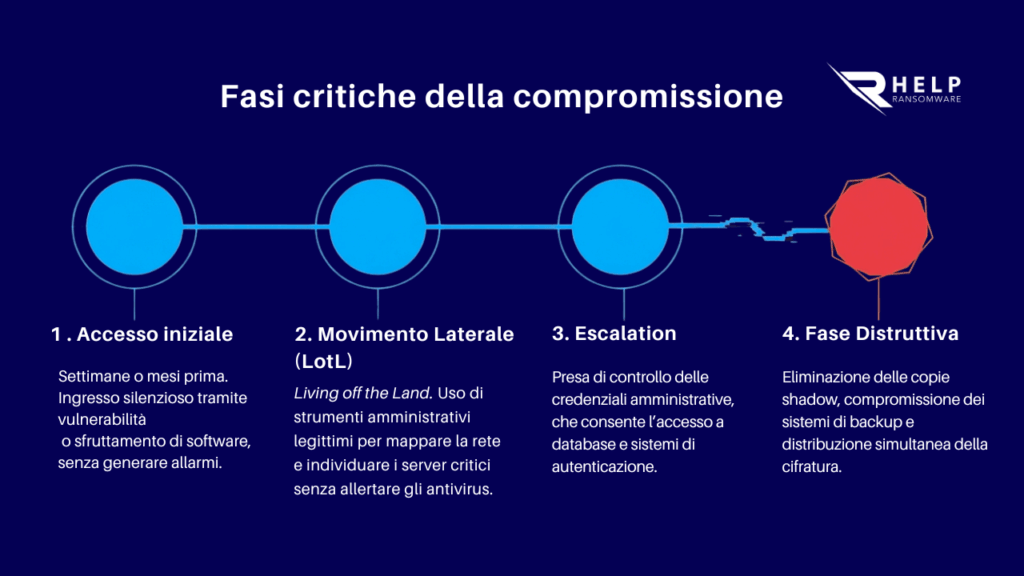

Le fasi critiche della compromissione

Gli attacchi ransomware moderni raramente avvengono in modo improvviso. Al contrario, seguono una sequenza di operazioni graduali che può svilupparsi nell’arco di giorni o addirittura settimane.

La prima fase è l’accesso iniziale. Può avvenire attraverso una vulnerabilità non aggiornata, credenziali rubate o un errore umano. In molti casi l’ingresso nella rete avviene senza generare alcun segnale evidente per l’organizzazione.

Una volta ottenuto l’accesso, gli aggressori iniziano a muoversi all’interno dell’infrastruttura. Questo passaggio, noto come movimento laterale, consente loro di esplorare i sistemi interni e comprendere come è strutturata la rete. L’obiettivo non è colpire subito, ma individuare i punti più critici: server centrali, database, sistemi di autenticazione e infrastrutture di backup.

Quando la mappa dell’infrastruttura è completa, gli attaccanti cercano di ottenere privilegi amministrativi. Con questo livello di controllo possono accedere praticamente a ogni sistema dell’organizzazione, modificare configurazioni e preparare l’attacco finale senza essere rilevati.

Solo a questo punto entra in gioco la fase più distruttiva. Gli aggressori eliminano le copie shadow dei sistemi, tentano di compromettere i backup e preparano la distribuzione del ransomware. Quando il processo di cifratura viene attivato, spesso è già troppo tardi per intervenire senza un piano di risposta strutturato.

Il risultato è quello che molte organizzazioni scoprono improvvisamente: sistemi bloccati, servizi offline e dati diventati improvvisamente inaccessibili.

Il paradosso del backup: Perché a volte non basta

Il caso Bablock ha confermato una verità amara: avere un backup non garantisce il ripristino. I ransomware di ultima generazione sono programmati per individuare e criptare le unità di backup collegate alla rete. Se il backup non è “immutabile” o “offline” (air-gapped), diventa parte del problema anziché della soluzione.

Secondo le analisi del Clusit (Associazione Italiana per la Sicurezza Informatica), oltre il 60% delle organizzazioni colpite da ransomware nel 2025 ha scoperto che i propri backup erano stati compromessi o eliminati dagli attaccanti prima della richiesta di riscatto. Questo rende la prevenzione tecnica l’unica vera arma di difesa.

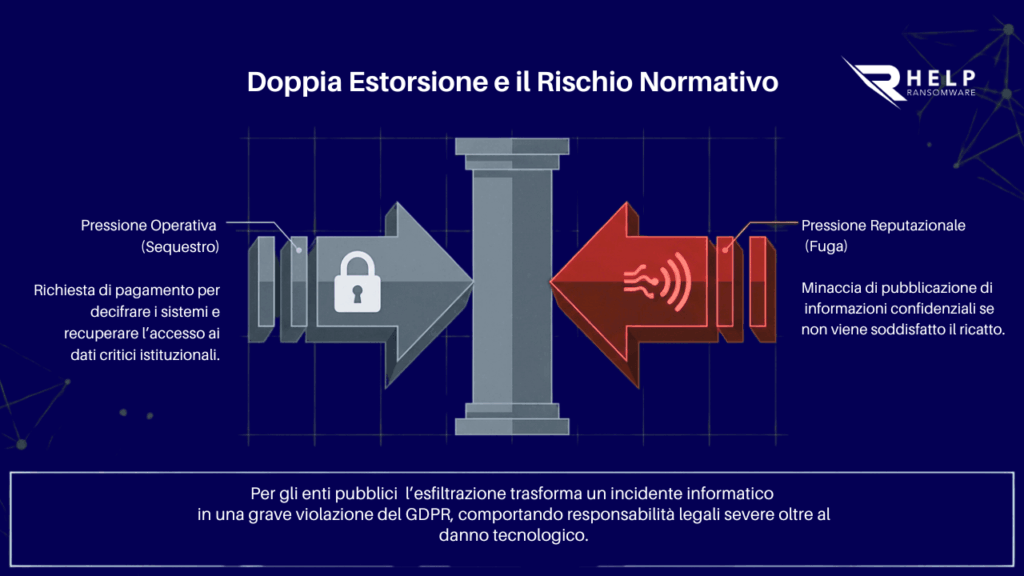

Doppia Estorsione: La minaccia alla privacy e al GDPR

Sempre più gruppi criminali adottano la strategia della double extortion: prima esfiltrano le informazioni sensibili e poi cifrano i sistemi. Questo consente agli attaccanti di esercitare una pressione doppia sulla vittima:

- Pagare per recuperare i dati.

- Pagare per evitare la pubblicazione delle informazioni.

Per organizzazioni che gestiscono dati sensibili — come università, ospedali o enti pubblici — questo scenario può comportare gravi violazioni delle normative sulla protezione dei dati.

La gestione di un attacco ransomware diventa quindi anche una questione legale e regolatoria, soprattutto in relazione agli obblighi previsti dal GDPR.

La lezione della Sapienza

L’attacco che ha colpito l’Università La Sapienza dimostra quanto il ransomware sia diventato una minaccia concreta per organizzazioni di qualsiasi dimensione. Università, aziende e istituzioni pubbliche gestiscono infrastrutture digitali complesse e grandi quantità di dati sensibili, rendendole bersagli sempre più appetibili per i gruppi cybercriminali.

Quando un attacco ransomware colpisce, il problema non riguarda solo la sicurezza informatica ma la continuità operativa dell’intera organizzazione. Il blocco di un portale come Infostud dimostra come un singolo punto critico possa paralizzare servizi fondamentali per migliaia di utenti.

Per questo motivo oggi la cybersecurity non può essere considerata soltanto una questione tecnica. Servono strategie di protezione, sistemi di backup realmente sicuri e soprattutto piani di risposta agli incidenti che permettano di reagire rapidamente quando i sistemi vengono compromessi.

Ed è proprio in queste situazioni che il recupero dei dati e il ripristino dell’infrastruttura diventano la priorità assoluta. Affrontare un attacco ransomware significa non solo contenere l’incidente, ma anche ricostruire in modo sicuro l’ambiente digitale per riportare l’organizzazione alla piena operatività.