Durante los últimos años, el almacenamiento en la nube se ha convertido en uno de los pilares fundamentales de la transformación digital. Empresas de todos los tamaños han trasladado datos críticos, información sensible, activos estratégicos y datos personales a infraestructuras cloud con la promesa de mayor flexibilidad, escalabilidad y eficiencia operativa. Sin embargo, esta adopción acelerada ha venido acompañada de una percepción peligrosa: la creencia de que la nube es segura por defecto.

La realidad es más compleja. Los riesgos del almacenamiento en la nube no desaparecen, sino que cambian de naturaleza. El control directo disminuye, la superficie de ataque se amplía y la responsabilidad se distribuye entre proveedor y cliente de una forma que muchas organizaciones no comprenden completamente. En este contexto, confiar ciegamente en la nube puede convertirse en uno de los mayores errores estratégicos de seguridad.

Ayuda Inmediata contra Ransomware

No permitas que el ransomware paralice tu negocio. Nuestros expertos están listos para recuperar tus datos y proteger tus sistemas.

Hablar de los riesgos del almacenamiento en la nube no es cuestionar la tecnología, sino entender sus límites reales y asumir que la seguridad sigue siendo una responsabilidad activa de la empresa.

El mito de la nube como entorno automáticamente seguro

Uno de los errores más extendidos es asumir que, al migrar datos a la nube, la seguridad queda completamente delegada en el proveedor. Los grandes servicios cloud cuentan con infraestructuras robustas, certificaciones y altos niveles de disponibilidad, pero esto no equivale a protección automática de los datos.

La seguridad cloud se rige por el modelo de responsabilidad compartida. El proveedor protege la infraestructura física y ciertos componentes de la plataforma, mientras que la empresa sigue siendo responsable de la configuración, los accesos, la gestión de identidades y la protección de la información. Cuando esta distinción no se entiende con claridad, el riesgo aumenta exponencialmente.

Muchas brechas de datos en la nube no se deben a fallos tecnológicos avanzados, sino a errores básicos de configuración, permisos excesivos o credenciales comprometidas. En estos casos, el problema no es la nube, sino cómo se ha implementado y gobernado.

La falsa sensación de seguridad tras la migración

Tras una migración a la nube, muchas organizaciones experimentan una sensación de alivio: copias automáticas, alta disponibilidad y redundancia geográfica. Sin embargo, esta percepción puede ser engañosa. Una mala configuración en la nube puede exponer datos críticos directamente a internet sin que la empresa lo detecte durante meses.

Esta falsa confianza suele convertirse en un factor clave cuando ocurre un ransomware. Al asumir que la infraestructura cloud ofrece protección automática, muchas organizaciones relajan controles básicos de seguridad, como la gestión de identidades, la segmentación de accesos o la protección de copias de seguridad. Cuando un atacante aprovecha estas debilidades, el impacto del incidente se amplifica rápidamente, afectando no solo a los sistemas, sino también a la integridad de los datos y a la capacidad de respuesta de la empresa.

Los riesgos reales del almacenamiento en la nube que pocas empresas evalúan

Cuando se analizan los riesgos del almacenamiento en la nube desde una perspectiva realista, aparecen patrones que se repiten en incidentes de distintos sectores y regiones. Uno de los más frecuentes es la exposición involuntaria de datos, causada por configuraciones incorrectas de servicios cloud, permisos públicos innecesarios o integraciones inseguras.

Otro riesgo crítico es la gestión deficiente de identidades y accesos. En entornos cloud no solo acceden empleados, sino también proveedores, aplicaciones, cuentas de servicio y procesos automatizados. Sin una política estricta de control, este ecosistema se convierte en un punto de entrada ideal para atacantes.

A esto se suma la dependencia operativa del proveedor, tanto a nivel técnico como contractual. Una interrupción del servicio, un error humano o una respuesta deficiente ante un incidente pueden afectar directamente a la disponibilidad de los datos y a la continuidad del negocio.

Especialistas en Eliminación de Ransomware

Nuestros profesionales certificados cuentan con más de 25 años de experiencia en la eliminación de ransomware, recuperación de datos y seguridad informática.

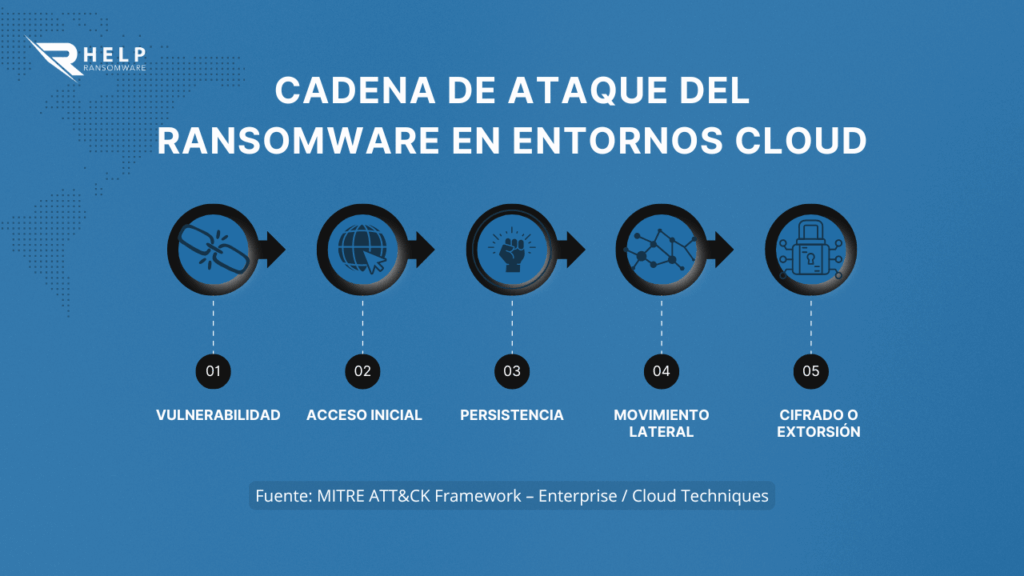

El ransomware también explota entornos cloud

El ransomware moderno no se limita a servidores locales ni a infraestructuras tradicionales. Cada vez con mayor frecuencia, los atacantes diseñan sus campañas para explotar credenciales cloud comprometidas, sincronizaciones automáticas mal protegidas y permisos excesivos en entornos de almacenamiento en la nube. Un único acceso con privilegios elevados puede ser suficiente para cifrar grandes volúmenes de datos, eliminar snapshots, desactivar mecanismos de recuperación y comprometer copias de seguridad que la organización consideraba seguras.

En este contexto, un ataque de ransomware puede escalar con rapidez y afectar a múltiples sistemas desde un solo punto de entrada.

En entornos cloud, el impacto de un ataque de ransomware puede amplificarse de forma exponencial. La interconexión entre servicios, la replicación automática de datos y la dependencia de identidades centralizadas permiten que un atacante se mueva lateralmente con rapidez, afectando a múltiples sistemas en muy poco tiempo.

Además, muchas organizaciones no detectan estas intrusiones de inmediato, ya que el acceso se produce mediante credenciales válidas, lo que retrasa la respuesta y aumenta significativamente el alcance del daño.

El impacto legal y regulatorio de una brecha en la nube

Una brecha de datos en la nube no es solo un problema técnico. Activa consecuencias legales inmediatas que pueden prolongarse durante años. Las normativas actuales no distinguen entre datos almacenados on-premise o en la nube: la responsabilidad sigue recayendo en la empresa.

En Europa, el GDPR establece obligaciones claras ante brechas de seguridad: notificación a autoridades, comunicación a los afectados y documentación detallada del incidente. Estos procesos suelen ir acompañados de auditorías, investigaciones regulatorias y un escrutinio público constante.

Este enfoque está respaldado por estándares internacionales como los definidos por el National Institute of Standards and Technology (NIST), que subrayan la necesidad de identificar, clasificar y proteger los datos independientemente de su ubicación.

La nube como amplificador del riesgo reputacional

Cuando una brecha ocurre en la nube, la exposición suele ser mayor. Los sistemas están interconectados y el impacto puede extenderse rápidamente a clientes y terceros. Esto convierte el incidente en un problema de confianza, reputación y continuidad del negocio, no solo de cumplimiento normativo.

En este contexto, reforzar una estrategia de protección de datos empresariales se vuelve imprescindible para limitar el impacto reputacional y preservar la confianza de clientes y socios. No se trata solo de cumplir con la normativa, sino de demostrar una gestión responsable de la información, con controles claros sobre accesos, clasificación de datos y capacidad de respuesta ante incidentes.

Las organizaciones que integran la protección de datos en su estrategia de negocio están mejor preparadas para contener el daño y evitar que una brecha puntual derive en una crisis prolongada.

Cuando la recuperación técnica no restaura la confianza

Uno de los errores más comunes es asumir que la crisis termina cuando los sistemas vuelven a funcionar. En realidad, ese momento suele marcar el inicio de la fase más compleja del incidente. Aunque la operativa se recupere, la empresa debe afrontar notificaciones legales, auditorías, investigaciones regulatorias y presión mediática.

La recuperación técnica suele medirse en días o semanas. La recuperación reputacional puede tardar años. Clientes que no renuevan contratos, socios que endurecen condiciones o inversores que pierden confianza son consecuencias habituales de una brecha cloud mal gestionada. Este desfase temporal explica por qué muchas organizaciones subestiman el impacto real del incidente: cuando los sistemas ya funcionan, el daño a la credibilidad apenas comienza, condicionando la relación con el mercado y la percepción de la empresa a largo plazo.

La memoria digital del incidente

En un entorno digital donde la información permanece accesible de forma permanente, un incidente de seguridad en la nube puede seguir influyendo en la percepción de la marca mucho después de que los sistemas hayan sido restaurados. Artículos archivados, informes públicos, comunicados regulatorios y menciones en medios o redes sociales hacen que el episodio no desaparezca, sino que permanezca latente en el tiempo.

Cada nueva referencia al incidente, ya sea en una búsqueda online, en un proceso de due diligence o en una conversación comercial, reactiva la sensación de vulnerabilidad y desconfianza. Para clientes y socios, el recuerdo del ataque suele pesar más que las explicaciones técnicas posteriores. En este contexto, la memoria digital convierte un evento puntual en un factor reputacional recurrente, capaz de influir durante años en decisiones de contratación, inversión o colaboración.

Por este motivo, la gestión del incidente no termina con la recuperación técnica, sino con la capacidad de la organización para reconstruir un relato coherente, demostrar mejoras reales en su postura de seguridad y sostener en el tiempo una comunicación que refuerce la confianza. Sin una estrategia activa para abordar esta memoria digital, incluso un incidente aparentemente superado puede seguir erosionando la reputación de la empresa de forma silenciosa pero constante.

Cómo reducir los riesgos del almacenamiento en la nube de forma realista

Reducir los riesgos del almacenamiento en la nube no significa evitarla, sino gobernarla correctamente. El primer paso es saber qué datos se almacenan, dónde están y quién accede a ellos. Sin visibilidad, no hay seguridad.

Es fundamental aplicar controles de acceso estrictos, autenticación multifactor, revisión periódica de permisos y monitorización continua. Estos principios están recogidos en estándares específicos como ISO/IEC 27017, que define controles de seguridad para servicios cloud

La formación del personal sigue siendo clave. Muchos incidentes comienzan con phishing o errores humanos, lo que demuestra que la tecnología sin concienciación es insuficiente.

Conclusión:

Almacenar datos en la nube no es ni seguro ni inseguro por definición. La seguridad depende de cómo se gestionen los riesgos. Ignorar las fallas reales del almacenamiento cloud es una de las formas más rápidas de exponerse a brechas, sanciones y crisis reputacionales.

La nube no perdona la improvisación. En un entorno donde los datos son el activo más valioso, protegerlos es proteger el futuro del negocio.

Preguntas frecuentes (FAQ)

Sí, pero solo cuando la seguridad se gestiona de forma activa y continua. La nube ofrece infraestructuras robustas, pero no protege automáticamente los datos. La seguridad depende de cómo la organización configure accesos, gestione identidades, aplique cifrado y supervise el entorno. Sin una gobernanza adecuada, el riesgo puede ser incluso mayor que en entornos tradicionales.

La responsabilidad final recae siempre en la empresa propietaria de los datos. Aunque el proveedor cloud proteja la infraestructura subyacente, la organización es responsable de la configuración, los accesos y el uso de la información. Desde el punto de vista legal y reputacional, una brecha en la nube no exime de obligaciones ni de consecuencias.

Sí, y cada vez con mayor frecuencia. Muchos ataques actuales están diseñados específicamente para explotar credenciales cloud comprometidas, sincronizaciones automáticas y permisos excesivos. Una vez dentro, los atacantes pueden cifrar datos, eliminar copias de seguridad y propagarse rápidamente entre servicios interconectados.

No necesariamente. Las copias de seguridad son una medida clave, pero no son una garantía absoluta. Si los backups están conectados al entorno principal o mal configurados, pueden ser cifrados o eliminados durante un ataque. Para que sean efectivas, deben estar aisladas, protegidas y probadas periódicamente.

Normativas como GDPR se aplican independientemente de dónde se almacenen los datos. El uso de la nube no reduce las obligaciones legales. Las empresas deben notificar brechas, documentar incidentes y demostrar medidas de protección adecuadas, incluso cuando los datos estén alojados en infraestructuras de terceros.

La clave está en la preparación. Contar con controles de acceso estrictos, monitorización continua, formación del personal y un plan de respuesta bien definido permite detectar incidentes antes, contenerlos con mayor rapidez y reducir tanto el impacto operativo como el reputacional.

Porque los entornos cloud son altamente flexibles y complejos. Un error aparentemente menor, como un bucket expuesto o un permiso mal asignado, puede dejar datos críticos accesibles públicamente. Muchas brechas no se deben a ataques sofisticados, sino a fallos básicos de configuración que pasan desapercibidos durante meses.

Es uno de los pilares fundamentales. En la nube no solo acceden empleados, sino también aplicaciones, proveedores y procesos automatizados. Sin una política clara de mínimos privilegios, autenticación multifactor y revisión periódica de accesos, las credenciales se convierten en el principal punto de entrada para los atacantes.

Sí. Debido a la interconexión de sistemas y a la rapidez con la que se propagan los incidentes, una brecha en la nube suele tener mayor visibilidad y alcance. Esto puede traducirse en pérdida de confianza, presión mediática y un impacto reputacional más duradero que en entornos aislados.

Entender que la nube no elimina la responsabilidad. La seguridad cloud requiere gobernanza, visibilidad sobre los datos, controles técnicos sólidos y una cultura de seguridad. Las organizaciones que tratan la nube como un activo estratégico y no como un simple proveedor tecnológico están mejor preparadas para evitar brechas y gestionar incidentes cuando ocurren.

Especialistas en Eliminación de Ransomware

Nuestros profesionales certificados cuentan con más de 25 años de experiencia en la eliminación de ransomware, recuperación de datos y seguridad informática.