Los navegadores web se han convertido en una de las herramientas digitales más utilizadas tanto en entornos personales como empresariales. Desde el acceso a plataformas corporativas hasta la gestión de información sensible, gran parte de la actividad digital diaria depende directamente de estos programas.

Por este motivo, cualquier vulnerabilidad detectada en un navegador ampliamente utilizado puede tener implicaciones importantes desde el punto de vista de la ciberseguridad.

Recientemente, INCIBE ha publicado un aviso alertando sobre múltiples vulnerabilidades detectadas en Google Chrome, uno de los navegadores más utilizados a nivel mundial. Estas vulnerabilidades han sido documentadas en la alerta temprana del organismo y también recogidas en las actualizaciones de seguridad publicadas en el Google Chrome Chrome Releases Blog.

Aunque muchas de estas vulnerabilidades se corrigen rápidamente mediante actualizaciones de seguridad, su aparición pone de manifiesto una realidad constante: el software ampliamente utilizado se convierte inevitablemente en un objetivo prioritario para los atacantes.

Por qué los navegadores son un objetivo frecuente

Los navegadores modernos funcionan hoy como verdaderas plataformas digitales. A través de ellos se accede a correos electrónicos, servicios en la nube, sistemas corporativos y múltiples aplicaciones online.

Esto significa que una vulnerabilidad en un navegador puede convertirse en una puerta de entrada potencial para diferentes tipos de ataques, especialmente cuando el software no se encuentra actualizado.

Entre los riesgos más comunes asociados a vulnerabilidades en navegadores se encuentran:

- Ejecución de código malicioso.

- Robo de credenciales.

- Acceso no autorizado a información.

- Instalación de malware.

En muchos casos, estas vulnerabilidades son explotadas en combinación con campañas de phishing y ransomware, donde el navegador se convierte en el punto inicial desde el cual el atacante compromete el sistema del usuario.

Cómo se descubren las vulnerabilidades

Las vulnerabilidades en software suelen ser descubiertas por investigadores de seguridad, equipos internos de las empresas tecnológicas… en los que especialistas analizan aplicaciones en busca de posibles fallos.

Una vez identificada una vulnerabilidad, el desarrollador del software publica una actualización de seguridad para corregir el problema.

El papel de los investigadores de seguridad

En el caso de Google Chrome, las actualizaciones se publican de forma frecuente precisamente para corregir posibles debilidades detectadas en el navegador.

Sin embargo, el tiempo que transcurre entre la publicación de una vulnerabilidad y la instalación de la actualización por parte de los usuarios puede convertirse en una ventana de oportunidad para los atacantes.

Cuando una vulnerabilidad se convierte en un riesgo real

No todas las vulnerabilidades detectadas llegan a ser explotadas de forma activa. Sin embargo, cuando un fallo de seguridad afecta a software utilizado por millones de personas, el interés de los atacantes aumenta considerablemente.

En estos casos, las vulnerabilidades pueden convertirse en herramientas para diferentes tipos de ataques, como:

- Distribución de malware.

- Campañas de espionaje digital.

- Acceso inicial a redes corporativas.

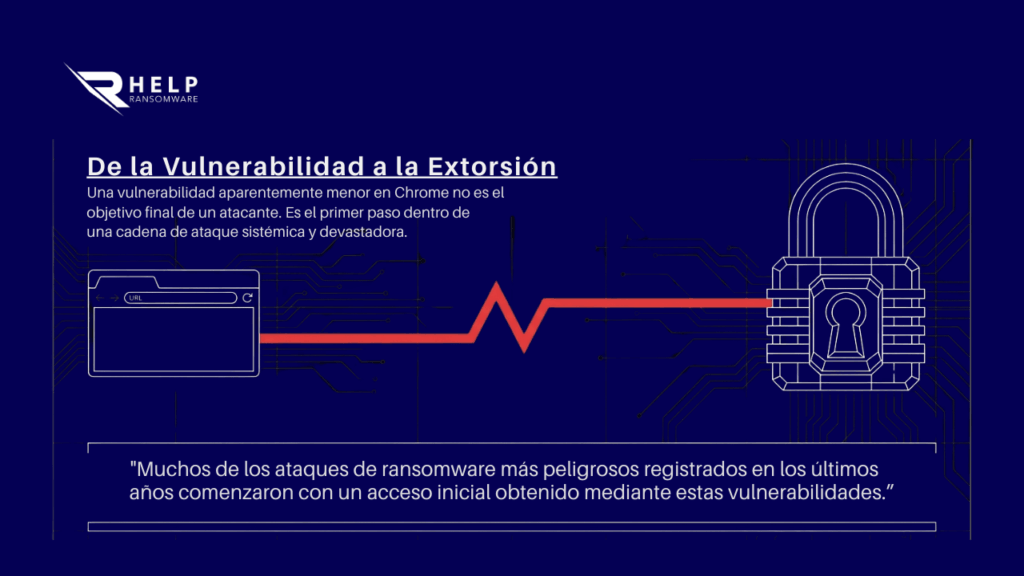

En el caso de las organizaciones, una vulnerabilidad aparentemente menor puede convertirse en el primer paso dentro de una cadena de ataque más compleja.

Muchos de los ataques de ransomware más peligrosos registrados en los últimos años comenzaron precisamente con un acceso inicial obtenido mediante vulnerabilidades o campañas de ingeniería social.

La relación entre vulnerabilidades y ransomware

Los ataques de ransomware modernos rara vez comienzan directamente con el cifrado de archivos. En la mayoría de los casos, los atacantes siguen una secuencia de acciones para comprometer primero el sistema o la red de una organización.

El punto de entrada de los ataques

Esta secuencia puede incluir:

- Campañas de phishing dirigidas.

- Explotación de vulnerabilidades en software.

- Robo de credenciales.

- Acceso inicial a redes internas.

- Movimiento lateral dentro de los sistemas.

- Exfiltración de datos.

Comprender cómo evolucionan estas fases es fundamental para mejorar la detección de ransomware y evitar que el ataque avance hasta la fase final de cifrado de información.

La importancia de mantener el software actualizado

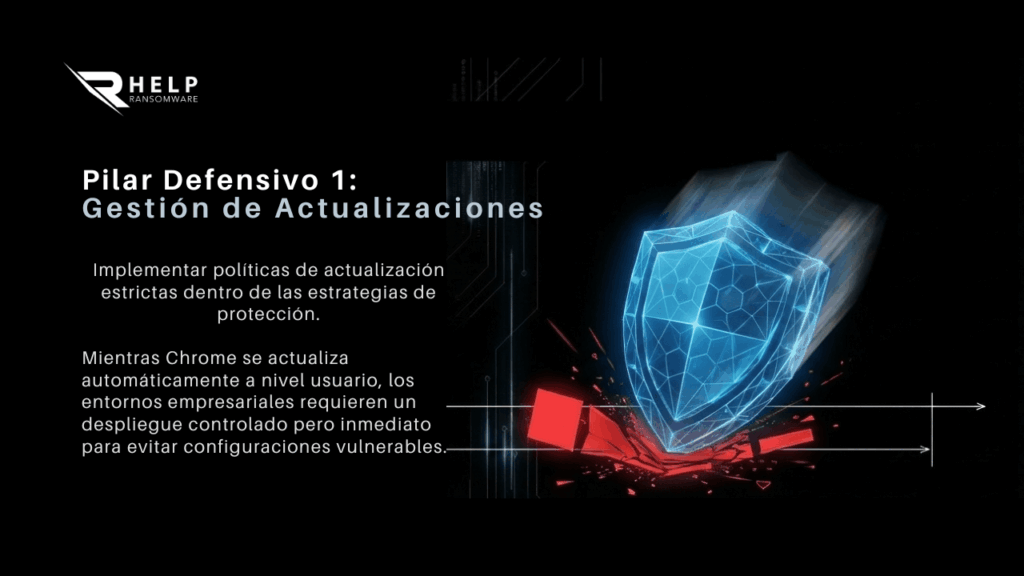

Uno de los aspectos más importantes de la ciberseguridad sigue siendo la gestión adecuada de las actualizaciones de software.

Cuando se publica una actualización de seguridad, significa que el desarrollador ha identificado un problema que podría ser explotado por un atacante. Retrasar la instalación de estas actualizaciones aumenta el riesgo de exposición.

En el caso de navegadores como Chrome, las actualizaciones suelen instalarse automáticamente, pero en entornos empresariales pueden existir configuraciones específicas que retrasen o controlen su despliegue.

Por esta razón, muchas organizaciones incorporan políticas de actualización dentro de sus estrategias de protección de datos empresariales y seguridad digital.

Más allá de las vulnerabilidades: el factor humano

Aunque las vulnerabilidades técnicas representan un riesgo importante, muchos incidentes de ciberseguridad continúan estando relacionados con el comportamiento humano.

Los atacantes suelen combinar vulnerabilidades técnicas con técnicas de ingeniería social para aumentar la probabilidad de éxito de sus ataques.

Este tipo de estrategias se analizan en la manipulación psicológica en ransomware, donde los ciberdelincuentes explotan factores como la urgencia, la confianza o la curiosidad para persuadir a los usuarios.

Por este motivo, la concienciación y la formación en ciberseguridad siguen siendo elementos clave para reducir los riesgos.

Lecciones para la seguridad digital

Las vulnerabilidades detectadas en Google Chrome no representan un caso aislado. Forman parte de un proceso continuo en el que los desarrolladores de software identifican y corrigen posibles debilidades en sus aplicaciones.

Sin embargo, estos avisos también recuerdan que la seguridad digital depende tanto de las actualizaciones tecnológicas como de las prácticas de los usuarios y las organizaciones.

Comprender cómo funcionan las vulnerabilidades, mantener los sistemas actualizados y desarrollar estrategias adecuadas de respuesta ante incidentes son pasos esenciales para reducir los riesgos.

En el caso de las empresas, saber qué hacer ante un ataque ransomware y contar con planes de respuesta adecuados puede marcar la diferencia entre un incidente controlado y una crisis operativa de mayor alcance.