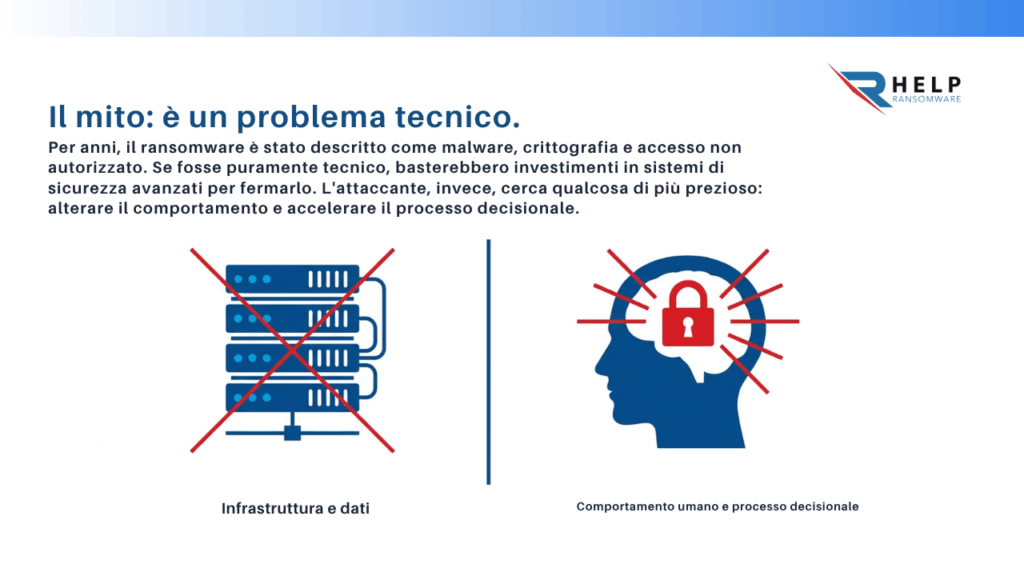

Per anni, il ransomware è stato descritto come una minaccia tecnica: malware, crittografia, accesso non autorizzato. Tuttavia, questa spiegazione risulta insufficiente se si cerca di capire perché continui a funzionare con tanta efficacia, persino in organizzazioni dotate di misure di sicurezza avanzate.

La realtà è che il ransomware si distingue non solo per i danni che provoca ai sistemi, ma anche per il suo impatto sulle persone. Quando un’azienda si trova bloccata, perde l’accesso o subisce una minaccia diretta, ciò che cambia non è solo l’infrastruttura, ma anche il modo in cui vengono prese le decisioni.

È lì che l’attaccante trova il suo vantaggio.

Perché un ransomware non ha bisogno di essere tecnicamente perfetto se raggiunge un obiettivo ben più prezioso: alterare i comportamenti , accelerare i processi decisionali e generare una pressione sufficiente a spingere qualcuno ad agire prima ancora di analizzare la situazione.

Il vero inizio dell’attacco non è la crittografia.

Uno degli errori più comuni è pensare che l’attacco inizi quando compaiono i file bloccati o la richiesta di riscatto. A quel punto, in realtà, il processo è già ben avviato.

Molto prima, si è verificato un accesso iniziale, di solito discreto, che passa inosservato. Questo accesso avviene tipicamente attraverso azioni quotidiane: aprire un’e-mail, scaricare un file o interagire con un link apparentemente legittimo.

Capire come identificare un attacco ransomware significa osservare attentamente prima che il danno sia visibile, riconoscendo segnali come cambiamenti nel comportamento del sistema o comunicazioni che creano un senso di urgenza senza una chiara giustificazione.

La psicologia come porta d’accesso

Gli aggressori non si affidano esclusivamente alle vulnerabilità tecniche. In molti casi, il punto di ingresso risiede nel modo in cui una persona interpreta una situazione.

L’analisi di INCIBE sulla psicologia nella sicurezza informatica spiega come gli attacchi più efficaci combinino la conoscenza tecnica con la comprensione del comportamento umano .

Ciò è particolarmente evidente in scenari come l’estorsione sessuale e il ricatto online, dove l’aggressore costruisce l’intera minaccia su elementi emotivi come la paura , la vergogna o l’esposizione pubblica .

Il ransomware si basa sullo stesso principio: non cerca solo di entrare nel sistema, ma di provocare una reazione.

Paura: l’elemento che innesca la risposta

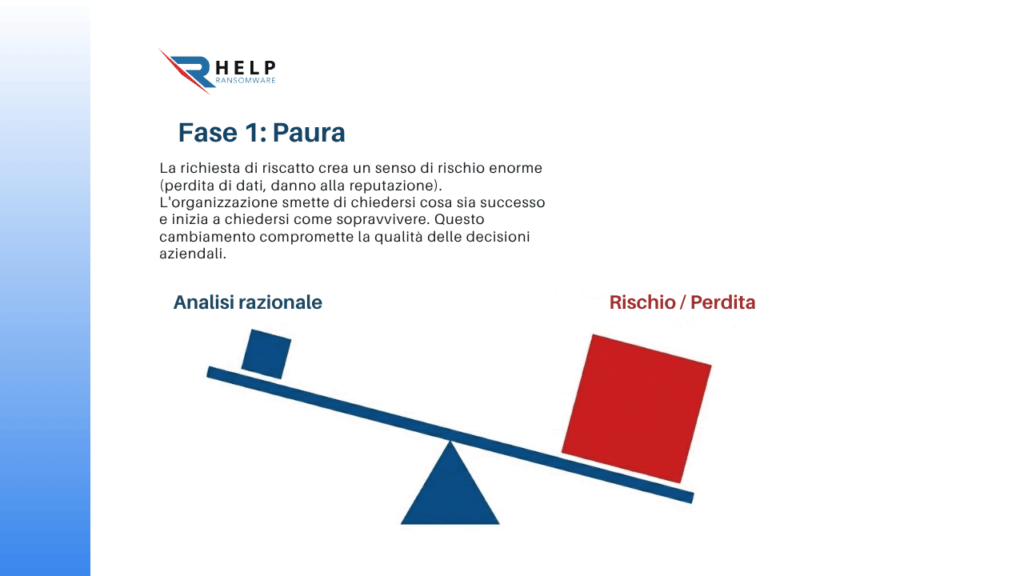

Una volta che l’attacco diventa visibile, le dinamiche cambiano. Non si tratta più di accesso, ma di controllo.

Il messaggio del ransomware è progettato per suscitare una risposta immediata. Introduce la possibilità di perdita di dati, interruzione delle attività operative o danno alla reputazione, creando un senso di rischio che prevale sull’analisi razionale.

A quel punto, l’organizzazione smette di chiedersi cosa sia successo.

Comincia a chiedersi come evitare i danni.

Quel cambiamento è fondamentale.

La paura non solo influenza la percezione del problema, ma incide direttamente sulla qualità delle decisioni .

Quando la reazione sostituisce l’analisi

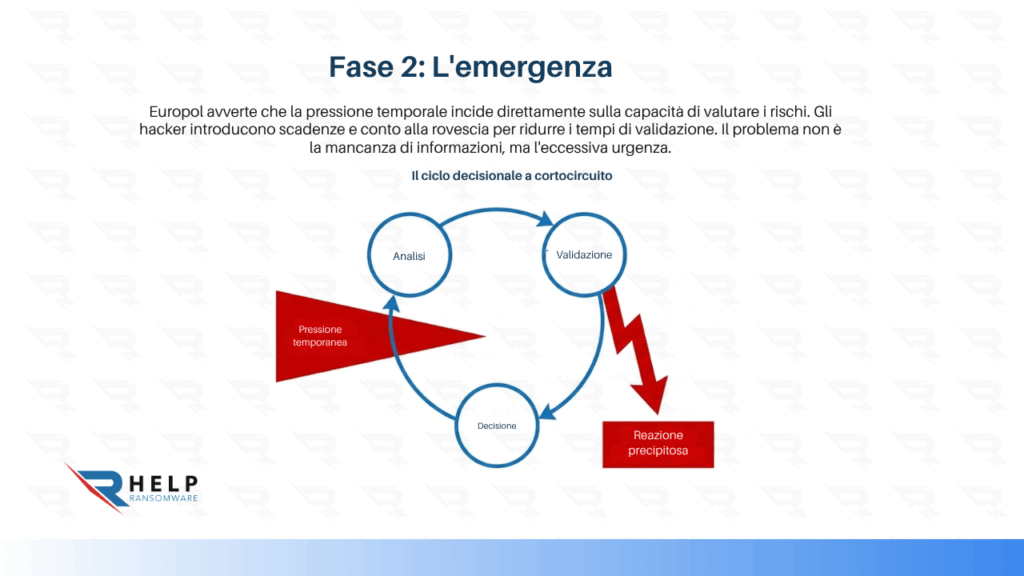

Sotto pressione, i processi standard non vengono più applicati. La capacità di validare le informazioni diminuisce e aumenta la tendenza ad agire rapidamente.

Esperti nella Rimozione di Ransomware

Affidati ai nostri professionisti certificati: oltre 25 anni di esperienza nel campo della rimozione di ransomware, recupero dati e sicurezza informatica.

È qui che molte organizzazioni commettono errori cruciali, come cercare di risolvere la situazione immediatamente senza comprenderne la reale portata. Ad esempio, agire in modo avventato nel tentativo di rimuovere un ransomware può peggiorare l’impatto senza avere un quadro completo della situazione.

Il problema non è la mancanza di informazioni.

Si tratta di un’urgenza eccessiva .

Urgenza: il fattore che interrompe i processi

Se la paura innesca una reazione, l’urgenza la accelera al punto da renderla difficile da controllare.

Gli aggressori introducono scadenze, limiti e conseguenze sempre più gravi. Non si tratta di un problema tecnico, ma di una strategia studiata per ridurre il tempo a disposizione per pensare.

Europol lo spiega nella sua guida sulla mentalità da adottare nei confronti delle truffe, dove sottolinea come la pressione del tempo influisca direttamente sulla capacità di valutare i rischi.

Quando i processi smettono di funzionare

In condizioni normali, un’azienda segue una logica chiara: analisi, validazione, decisione.

Durante un attacco, questa logica crolla.

Le decisioni vengono prese con informazioni incomplete, in parallelo e sotto pressione. Ciò genera incongruenze, ritardi e, in molti casi, errori che ne amplificano l’impatto.

Il ransomware non ha bisogno di mandare in tilt la tecnologia.

Bisogna rivoluzionare il modo in cui un’organizzazione prende decisioni.

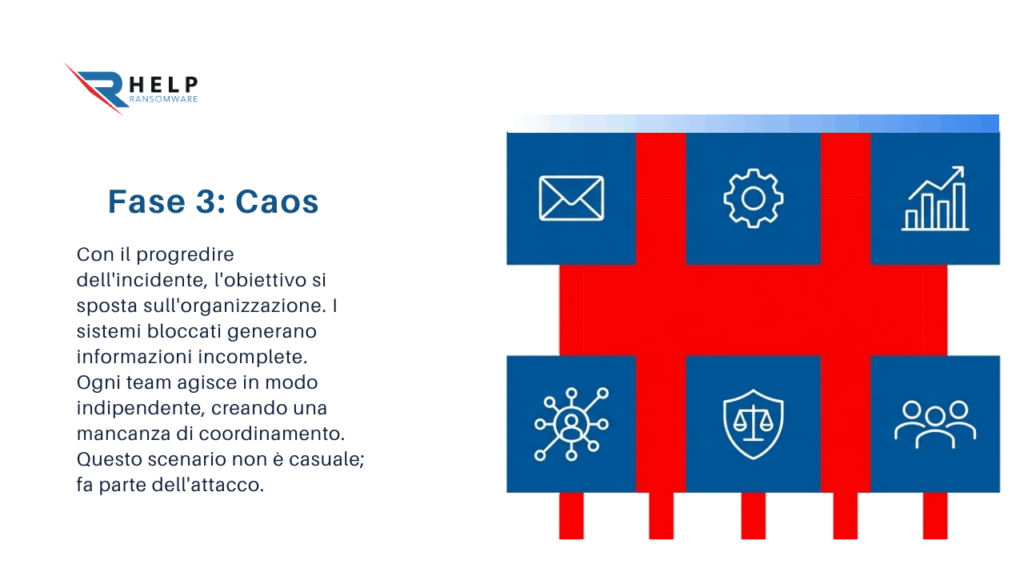

Caos: lo scenario in cui l’attacco si consolida

Con il progredire dell’incidente, l’obiettivo cessa di essere tecnico e diventa organizzativo.

I sistemi si guastano, l’accesso viene bloccato e il flusso di informazioni si interrompe. Ogni team ha una visione parziale di ciò che sta accadendo, il che genera incertezza , mancanza di coordinamento e perdita di controllo.

Questo scenario non è casuale.

Fa parte dell’attacco.

L’importanza della leadership sotto pressione

In assenza di una struttura di risposta chiara, il caos si amplifica. Ogni area agisce in modo indipendente, senza una visione condivisa.

È qui che il ruolo del management diventa cruciale. Come discusso in “CEO e ransomware”, la capacità di prendere decisioni sotto pressione determina in larga misura l’esito dell’incidente.

Il ransomware non misura solo la sicurezza tecnica.

Misura la capacità di coordinamento di un’organizzazione.

Perché funziona ancora oggi

Nonostante gli investimenti in strumenti e tecnologie, il ransomware rimane una minaccia efficace.

Uno dei motivi è che si basa su qualcosa di molto più stabile di qualsiasi sistema: il comportamento umano .

Gli attacchi ransomware più pericolosi non sono sempre i più sofisticati, bensì quelli che sfruttano al meglio situazioni di pressione, urgenza o mancanza di visibilità.

Un altro motivo è che molte organizzazioni continuano a concentrare la loro preparazione sugli aspetti tecnici, senza affrontare a sufficienza la risposta.

Pertanto, iniziative come la formazione informatica consentono di addestrarsi non solo alla prevenzione, ma anche al processo decisionale in scenari reali.

Cosa cambia quando si comprende la psicologia del ransomware?

Quando un’azienda comprende che il problema non è solo tecnico, cambia il suo approccio.

La sicurezza non si concentra più esclusivamente sui sistemi, ma ora include persone , processi e decisioni .

Ciò consente una riduzione delle reazioni impulsive, un miglior coordinamento e un maggiore controllo durante l’incidente.

Il rischio non è eliminato.

Ma l’impatto è ridotto.

Il ransomware non sfrutta solo le vulnerabilità tecniche.

Sfruttare le decisioni.

Noi di HelpRansomware ci impegniamo ad aiutarvi a comprendere le modalità operative degli aggressori , a migliorare il processo decisionale e a ridurre l’impatto di un attacco.

Soccorso Immediato per Ransomware

Il ransomware non deve paralizzare la tua attività. I nostri specialisti sono pronti a recuperare i tuoi dati e proteggere i tuoi sistemi.

Conclusione

Il ransomware funziona perché non si limita ad attaccare i sistemi.

Agisce sulle emozioni , sui processi e sul comportamento .

Paura, urgenza e caos non sono effetti collaterali. Sono elementi progettati per forzare decisioni rapide e irrazionali.

Le organizzazioni che comprendono questo concetto non eliminano il rischio, ma sono in una posizione migliore per gestirlo.

Domande frequenti (FAQ)

Il ransomware è solo un problema tecnico?

No, coinvolge anche fattori psicologici e organizzativi.

Perché è ancora così efficace?

Perché sfrutta il comportamento umano sotto pressione.

Qual è l’elemento più critico durante un attacco?

Processo decisionale in condizioni di incertezza.

Un’azienda può prepararsi a una situazione del genere?

Sì, attraverso la formazione sia sugli aspetti tecnici che organizzativi.

La tecnologia è sufficiente?

No, è necessario lavorare anche sulla risposta umana.