Quando un’azienda scopre che i propri file sono stati cifrati, l’attacco è già terminato. Il messaggio di riscatto, i sistemi bloccati e l’interruzione delle operazioni non rappresentano l’inizio del problema, ma la sua conseguenza.

Un attacco ransomware non avviene all’improvviso. Si sviluppa in più fasi, spesso senza generare segnali evidenti, sfruttando accessi legittimi e azioni quotidiane all’interno dell’organizzazione. Il vero rischio non è la cifratura, ma tutto ciò che accade prima senza essere rilevato.

Comprendere questa sequenza permette di cambiare approccio: non reagire tardi, ma riconoscere i segnali quando c’è ancora margine di intervento.

Il punto di ingresso: come inizia un attacco senza destare sospetti

Nella maggior parte dei casi, l’accesso iniziale non avviene tramite tecniche complesse, ma attraverso dinamiche molto più semplici e familiari.

Ingegneria sociale e manipolazione

Gli attaccanti non hanno bisogno di violare sistemi se riescono a farsi considerare affidabili. Email che imitano comunicazioni ufficiali, notifiche urgenti o messaggi costruiti con attenzione sono spesso sufficienti per ottenere una risposta immediata.

Le autorità italiane hanno segnalato diverse campagne di questo tipo, come nel caso di tentativi di sextortion online, dove la pressione psicologica viene utilizzata per spingere la vittima ad agire senza riflettere.

Qui si verifica il primo errore: non tecnico, ma umano.

Accesso legittimo, rischio invisibile

Una volta che l’utente interagisce, l’attaccante ottiene accesso. E questo accesso è spesso valido: credenziali corrette, sessioni attive o utenti senza anomalie evidenti.

Per questo motivo, non viene rilevato.

Este punto está estrechamente relacionado con el phishing a través de WhatsApp, por ejemplo, una de las combinaciones más efectivas en los ataques actuales.

Dall’esterno non si nota nulla. All’interno, tutto continua a funzionare. L’attacco è già presente, ma non è ancora visibile.

Fase silenziosa: quando l’attaccante studia l’organizzazione

Una volta dentro, l’attaccante non agisce subito. Il suo obiettivo iniziale non è colpire, ma comprendere il funzionamento dell’organizzazione.

Soccorso Immediato per Ransomware

Il ransomware non deve paralizzare la tua attività. I nostri specialisti sono pronti a recuperare i tuoi dati e proteggere i tuoi sistemi.

Analisi interna e raccolta di informazioni

Durante questa fase, osserva i sistemi critici, i flussi operativi e la gestione degli accessi. Identifica dove si trovano i dati più importanti e quali account hanno privilegi elevati.

Non ci sono interruzioni. Nessun segnale evidente. È proprio questa invisibilità a rendere questa fase così pericolosa.

Molte di queste attività rientrano nelle tattiche degli hacker ransomware, basate sulla discrezione e sul controllo progressivo dell’ambiente.

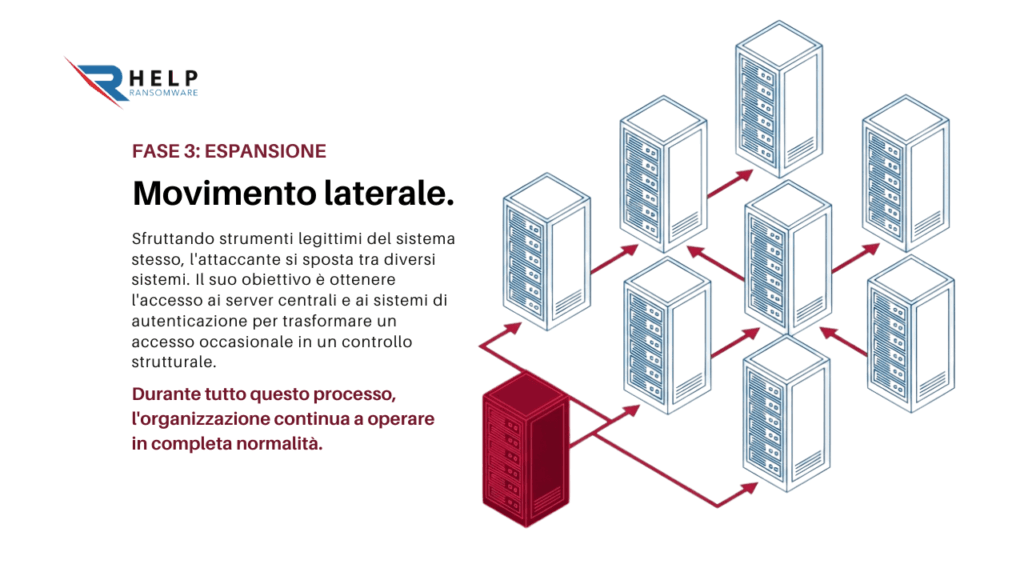

Movimento laterale senza allarmi

Una volta compreso l’ambiente, l’attaccante si sposta all’interno della rete. Utilizza strumenti legittimi e credenziali valide per evitare di essere rilevato.

L’obiettivo è raggiungere sistemi chiave:

- server centrali

- sistemi di autenticazione

- database

- backup

In questa fase, l’attacco non è più limitato a un singolo accesso. Diventa strutturale e distribuito all’interno dell’infrastruttura.

E nel frattempo, l’azienda continua a operare normalmente.

Preparazione dell’attacco: quando il danno viene pianificato

Prima di lanciare il ransomware, l’attaccante prepara il terreno. Non si tratta di velocità, ma di efficacia.

Controllo e persistenza

In questa fase vengono consolidati gli accessi, analizzate le copie di backup e identificati i sistemi più sensibili.

Secondo le analisi istituzionali sulla sicurezza cibernetica, gli attacchi moderni sono sempre più organizzati e pianificati, con fasi preparatorie che possono durare nel tempo.

Il punto di non ritorno

Quando l’attaccante arriva qui, il margine di rilevamento è minimo. Ha già il controllo necessario e ha preparato l’esecuzione.

L’attacco non è più una possibilità, ma una fase finale pronta a partire.

Esecuzione: il momento più visibile (e più tardi)

La cifratura dei file è il momento più evidente dell’attacco, ma anche quello più fuorviante.

Interruzione operativa

I sistemi si fermano, i dati diventano inaccessibili e l’attività si blocca. È il momento in cui l’azienda si rende conto di essere stata colpita.

Ma è anche il momento in cui le opzioni di risposta sono più limitate.

Riconoscere prima cambia tutto

Per questo motivo, sapere come identificare un attacco ransomware nelle fasi precedenti è fondamentale. Non elimina il rischio, ma riduce l’impatto e aumenta la capacità di reazione.

Oltre la cifratura: l’evoluzione del ransomware

Il ransomware oggi non si limita a bloccare i sistemi. In molti casi, i dati vengono estratti prima della cifratura.

Questo introduce nuove conseguenze:

- esposizione delle informazioni

- danno reputazionale

- implicazioni legali

Questo fenomeno è legato all’aumento delle sextortion e ricatti online, che mirano a esercitare pressioni sulla vittima.

Esperti nella Rimozione di Ransomware

Affidati ai nostri professionisti certificati: oltre 25 anni di esperienza nel campo della rimozione di ransomware, recupero dati e sicurezza informatica.

Dove si può fermare un attacco

Un attacco ransomware non è un evento unico, ma una sequenza. E ogni fase rappresenta un’opportunità di rilevamento:

- accesso iniziale

- analisi interna

- movimento laterale

- preparazione

Il problema è che molte organizzazioni intervengono solo alla fine. Quando l’attacco è visibile, è già avanzato.

Se la tua organizzazione è preparata solo a reagire quando i sistemi sono già cifrati, sta intervenendo troppo tardi.

In HelpRansomware lavoriamo per rafforzare la tua capacità di rilevamento precoce, aiutandoti a individuare segnali prima che l’attacco diventi evidente.

Conclusione

Un attacco ransomware non è un evento improvviso. È un processo che si sviluppa nel tempo, spesso senza essere rilevato.

Le organizzazioni che comprendono questa dinamica non eliminano il rischio, ma migliorano la loro capacità di risposta.

Perché nel ransomware, la differenza non è reagire velocemente, ma vedere il problema prima che diventi evidente.

Domande frequenti (FAQ)

Il ransomware inizia con la cifratura?

No. La cifratura è la fase finale, non l’inizio.

Perché è difficile rilevarlo prima?

Perché molte attività utilizzano strumenti e accessi legittimi.

Qual è la fase più critica?

La preparazione, quando l’attaccante ha già il controllo.

Si può fermare prima della cifratura?

Sì, se viene rilevato nelle fasi iniziali.

Tutti gli attacchi seguono questo schema?

Non identico, ma la maggior parte segue una struttura simile.