El fraude digital ha cambiado de forma significativa en los últimos años. Ya no se basa en errores evidentes o mensajes poco creíbles, sino en comunicaciones cuidadosamente diseñadas para parecer legítimas desde el primer momento.

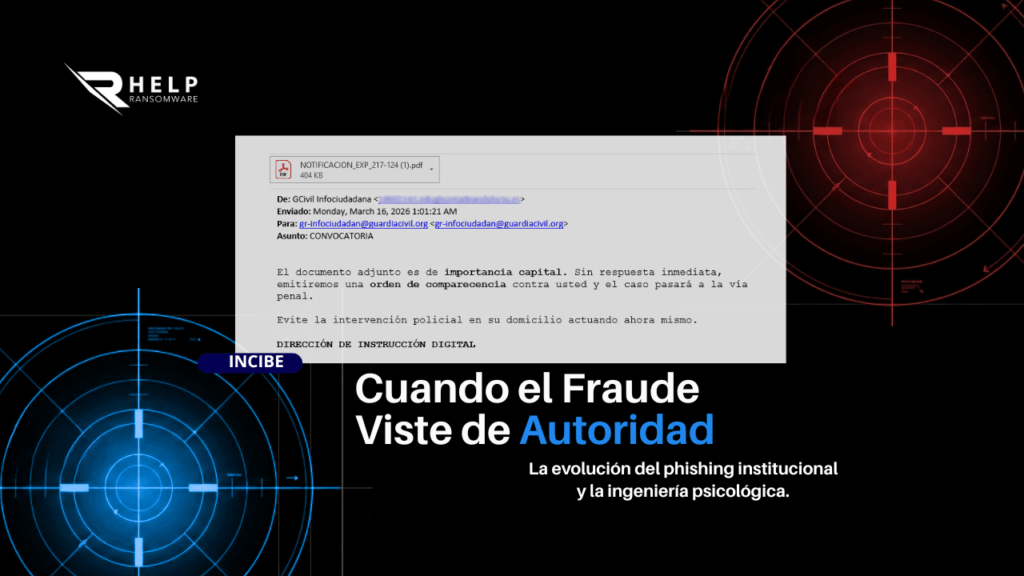

Un ejemplo reciente es la campaña detectada por el INCIBE, en la que los atacantes suplantan a la Guardia Civil y a Europol utilizando como argumento una supuesta investigación internacional.

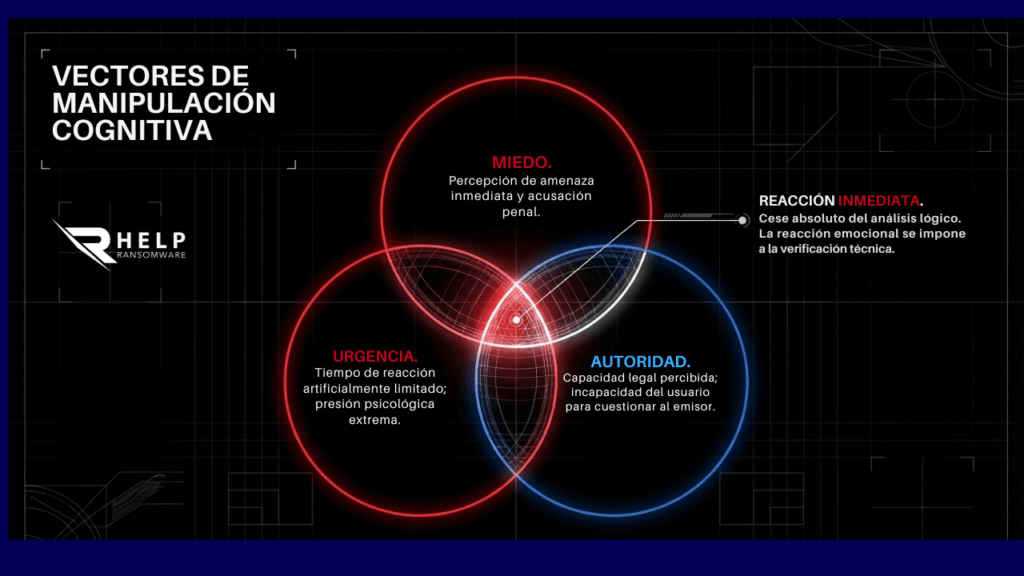

Este tipo de mensajes no busca llamar la atención de forma superficial. Busca algo mucho más concreto: provocar una reacción inmediata en la víctima utilizando miedo, autoridad y urgencia.

Y en muchos casos, lo consigue.

Qué es el phishing y por qué sigue siendo tan efectivo

El phishing es una técnica de fraude basada en la suplantación de identidad. El atacante se hace pasar por una entidad legítima —una institución pública, una empresa o un servicio conocido— para que la víctima realice una acción concreta: responder, compartir información o acceder a un enlace.

Lo importante aquí es entender algo clave:

el phishing no rompe sistemas, manipula decisiones.

El usuario actúa porque cree que debe hacerlo. Y ese es el verdadero éxito del ataque.

La evolución del phishing en los últimos años

Durante mucho tiempo, el phishing era relativamente fácil de detectar. Mensajes mal redactados, direcciones extrañas o errores evidentes eran señales claras.

Hoy eso ha cambiado.

Campañas como esta demuestran que el phishing ha evolucionado hacia modelos mucho más creíbles, donde el engaño se construye paso a paso. Este tipo de estrategias se relaciona directamente con el phishing y ransomware, donde el acceso inicial obtenido mediante engaño puede convertirse en el punto de partida de ataques mucho más complejos.

El phishing ya no es un fraude aislado. Es una puerta de entrada.

Cuando el miedo sustituye al análisis

En esta campaña, el usuario no recibe una oferta ni una advertencia genérica. Recibe una acusación directa. Se le comunica una supuesta implicación en delitos graves, utilizando un lenguaje que transmite urgencia legal.

Este detalle cambia completamente la forma en la que se percibe el mensaje.

Cuando una persona se siente amenazada, su comportamiento cambia. La reacción se impone al análisis.

La presión como mecanismo de control

Este tipo de enfoque se observa también en ataques como el sextortion y chantaje online, donde el objetivo es ejercer presión psicológica suficiente para forzar una respuesta inmediata.

Aquí no se busca convencer con lógica, sino provocar una reacción emocional.

El usuario no analiza si el mensaje es real. Actúa porque cree que no puede permitirse ignorarlo.

La credibilidad como elemento clave del ataque

Uno de los aspectos más relevantes de esta campaña es su nivel de elaboración. Los atacantes no envían mensajes simples, sino que construyen una comunicación completa que simula ser oficial.

Logotipos, nombres de organismos, referencias a operaciones reales… todo está pensado para reforzar la credibilidad.

Cuando el fraude parece real

Este nivel de detalle hace que el fraude sea mucho más difícil de detectar. El usuario no percibe inconsistencias evidentes, porque el mensaje está diseñado para parecer coherente.

Este tipo de evolución demuestra cómo el phishing ha adoptado técnicas más avanzadas, alineadas con estrategias presentes en el phishing y ransomware.

El objetivo no es solo engañar. Es generar confianza suficiente para que la víctima actúe.

El punto crítico: la respuesta del usuario

En este tipo de ataques, el momento clave no es el clic. Es la respuesta.

Cuando el usuario responde, el ataque cambia completamente. Deja de ser un mensaje y se convierte en una interacción directa.

De correo a interacción controlada

A partir de ese momento, el atacante puede adaptar su estrategia en tiempo real:

- aumentar la presión

- solicitar información concreta

- introducir nuevas amenazas

- guiar a la víctima hacia un pago

El fraude deja de ser estático y se convierte en un proceso activo.

Y eso aumenta significativamente su eficacia.

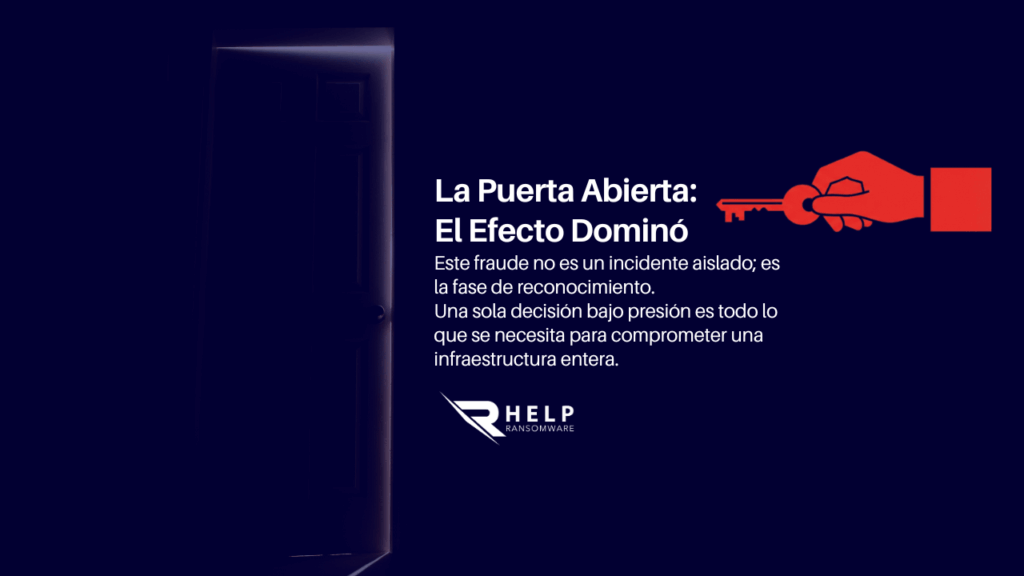

Cómo un simple error puede escalar

Este tipo de campañas no debe analizarse como un incidente aislado. En muchos casos, representa el primer paso de una cadena de ataque.

Una credencial compartida, una respuesta o una acción realizada bajo presión puede abrir la puerta a accesos no autorizados.

El inicio de incidentes más complejos

Muchos ataques graves comienzan exactamente así. No con técnicas sofisticadas, sino con una interacción aparentemente inofensiva.

Esto es lo que conecta directamente este tipo de fraude con situaciones como una Crisis Ransomware.

El impacto no depende del mensaje inicial, sino de lo que permite hacer después.

Un patrón que se repite con diferentes formas

Este tipo de ataque no es nuevo, pero sí más sofisticado. Responde a una tendencia clara: los atacantes están perfeccionando su capacidad de imitar comunicaciones reales.

Ya se ha visto en casos como la estafa Netflix, donde los mensajes reproducen con gran precisión el estilo de empresas conocidas.

La autoridad como ventaja diferencial

En este caso, el elemento clave es distinto: la autoridad.

No se busca parecer una empresa. Se busca parecer una institución con capacidad legal.

Esto cambia completamente la percepción del usuario y aumenta la probabilidad de respuesta.

La evolución del fraude y el papel de la tecnología

La mejora en la calidad de estos ataques no es casual. Está directamente relacionada con las herramientas disponibles para los ciberdelincuentes.

Inteligencia artificial y mensajes más creíbles

El uso de soluciones basadas en inteligencia artificial en ciberseguridad permite generar mensajes más coherentes, mejor redactados y más difíciles de detectar.

Esto implica que el fraude no solo evoluciona, sino que lo hace cada vez más rápido.

Más allá del phishing: otros puntos de entrada

Aunque esta campaña se centra en el engaño directo, no es el único riesgo.

Los atacantes combinan técnicas para aumentar sus probabilidades de éxito.

Cuando los fallos técnicos facilitan el acceso

Por ejemplo, vulnerabilidades en software ampliamente utilizado, como las analizadas en vulnerabilidades en Google Chrome, pueden facilitar accesos no autorizados si no se corrigen a tiempo.

El patrón es siempre el mismo: pequeños accesos pueden escalar rápidamente.

La clave: entender cómo funcionan estos ataques

El caso de la falsa “Operación Endgame” refleja una realidad clara:

los ataques más efectivos no son los más complejos, sino los más creíbles.

La decisión del usuario marca la diferencia

En este tipo de fraude, la diferencia no está en la tecnología, sino en la decisión que se toma en el momento clave.

Detenerse, analizar y verificar antes de actuar sigue siendo la medida más eficaz.

Porque en ciberseguridad, muchas veces,

el problema no es que el ataque entre, sino que se le abre la puerta.