Durante la última década, los ataques de ransomware han demostrado ser una de las amenazas más generalizadas y devastadoras para empresas , gobiernos e infraestructuras críticas.

Estos ataques van más allá de simplemente cifrar datos y exigir rescates: a menudo paralizan sectores económicos enteros, obligan a los gobiernos a declarar estados de emergencia y paralizan hospitales y empresas, con impactos que se miden no solo en miles de millones de dólares, sino también en vidas humanas y pérdida de confianza.

Analizar los casos más significativos nos ayuda a comprender la evolución del ransomware: desde malware rudimentario propagado indiscriminadamente hasta herramientas sofisticadas utilizadas por grupos criminales y, en algunos casos, por actores estatales. Cada episodio cuenta una historia diferente, pero con el mismo tema subyacente: la vulnerabilidad de un sistema se traduce en daños que trascienden las fronteras digitales y afectan la economía y la sociedad.

WannaCry: El ataque que paralizó hospitales y empresas de todo el mundo

En mayo de 2017, el ransomware WannaCry comenzó a propagarse a un ritmo sin precedentes. Aprovechó una vulnerabilidad de Windows conocida como EternalBlue , desarrollada por la NSA y posteriormente filtrada y publicada por un grupo de hackers. En cuestión de horas, más de 200.000 dispositivos en más de 150 países se vieron comprometidos.

El impacto más drástico se sintió en el Reino Unido: el sistema nacional de salud (NHS) se vio obligado a cancelar citas y cirugías, lo que afectó directamente a los pacientes. Otras grandes empresas, como Telefónica en España y FedEx en Estados Unidos, sufrieron interrupciones en sus servicios.

La lección de WannaCry sigue vigente: el parche de seguridad llevaba meses disponible, pero muchas organizaciones no lo habían aplicado. La falta de actualizaciones convirtió una vulnerabilidad técnica en una crisis global.

Ryuk (2018-2021): Hospitales y servicios públicos bajo presión

En los años siguientes, Ryuk se convirtió en sinónimo de ataques selectivos contra hospitales, autoridades locales y escuelas. En Francia, el Hospital de Rouen se vio obligado a suspender gran parte de sus actividades; en Estados Unidos, varios centros de salud se vieron obligados a desviar pacientes a otras instalaciones.

La característica distintiva de Ryuk era su selectividad: no atacaba indiscriminadamente, sino que buscaba objetivos dispuestos a pagar rescates elevados . A menudo se propagaba a través de redes infectadas con malware como TrickBot, lo que allanó el camino para el ransomware.

Estos incidentes han demostrado cómo el ransomware puede convertirse en una amenaza directa para la continuidad de los servicios de salud, donde una operación retrasada o la falta de disponibilidad de registros médicos pueden poner en riesgo la vida de los pacientes.

Ayuda Inmediata contra Ransomware

No permitas que el ransomware paralice tu negocio. Nuestros expertos están listos para recuperar tus datos y proteger tus sistemas.

Colonial Pipeline (2021): Cuando se acabó el combustible en Estados Unidos

El año 2021 estuvo marcado por el ataque a Colonial Pipeline, la mayor infraestructura de distribución de combustible de la Costa Este de Estados Unidos. El grupo criminal DarkSide logró bloquear los sistemas de la empresa, lo que obligó a suspender sus operaciones.

En cuestión de días, millones de ciudadanos se encontraron con escasez de combustible en las gasolineras. El gobierno declaró el estado de emergencia y el caso acaparó titulares en todo el mundo. Colonial Pipeline decidió pagar un rescate de aproximadamente 4,4 millones de dólares en bitcoins, parte del cual fue recuperado posteriormente por el FBI.

Este episodio demostró cómo el ransomware no es sólo un riesgo para las empresas privadas, sino un problema de seguridad nacional , con efectos inmediatos en la vida diaria de las personas.

Kaseya (2021): El efecto dominó en la cadena de suministro

Ese mismo año, otro ataque demostró los peligros del ransomware en la cadena de suministro. El grupo REvil aprovechó una vulnerabilidad en la plataforma Kaseya VSA, utilizada por proveedores de TI para gestionar los sistemas de miles de pequeñas y medianas empresas.

En un solo ataque, más de 1000 negocios en todo el mundo se vieron afectados indirectamente: supermercados se vieron obligados a cerrar en Suecia, los servicios se interrumpieron en varios países y los clientes se quedaron sin soporte técnico. El rescate exigido fue de 70 millones de dólares, uno de los más altos jamás registrados.

El ataque de Kaseya demostró que los grupos de ransomware no solo atacan a gigantes, sino también a nodos clave que conectan a cientos o miles de empresas.

Costa Rica (2022): un Estado entero bajo chantaje

En 2022, el Grupo Conti lideró la declaración del estado de emergencia en todo un país. Los ministerios, las aduanas y los servicios tributarios del gobierno costarricense quedaron paralizados. Las consecuencias fueron inmediatas: la imposibilidad de procesar trámites aduaneros, retrasos en la recaudación de impuestos y el bloqueo de numerosos servicios públicos.

El presidente se vio obligado a declarar una emergencia nacional, algo inédito en la historia del ransomware. Este episodio marcó la transición de ataques a empresas individuales a ofensivas a gran escala con impacto geopolítico.

MOVEit (2023): Doble extorsión a escala global

En 2023, el grupo Cl0p explotó una vulnerabilidad en el software de transferencia de archivos MOVEit. Miles de organizaciones se vieron comprometidas, entre ellas universidades, empresas internacionales y medios de comunicación como la BBC.

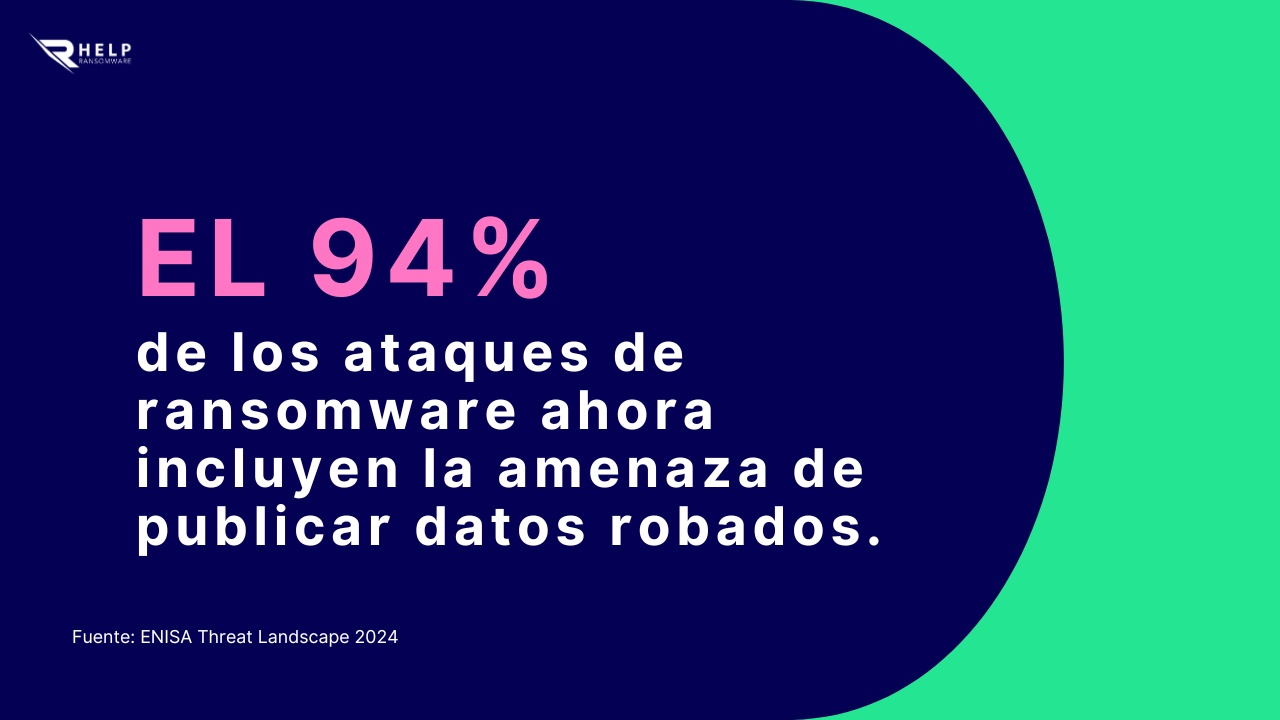

A diferencia del ransomware tradicional, MOVEit no solo cifraba datos, sino que los exfiltraba y amenazaba con publicarlos. Fue uno de los ataques que marcó la evolución hacia la llamada «doble extorsión», donde las copias de seguridad ya no son suficientes para la protección.

El caso MOVEit confirma que la nueva frontera del ransomware es el robo y la difusión de datos sensibles, con impactos reputacionales y legales a menudo mayores que el daño técnico

Lecciones aprendidas de los ataques más graves

Estos incidentes demuestran claramente que el ransomware no es una amenaza uniforme, sino un fenómeno en constante evolución. Afecta a diversos sectores, desde la sanidad hasta la energía, desde la logística hasta la administración pública, y sus métodos de acción varían, desde el cifrado indiscriminado de sus inicios hasta sofisticadas estrategias de exfiltración de datos.

La lección más importante es que la prevención y la preparación no son opcionales. Toda organización, independientemente de su tamaño, debe contar con planes de seguridad , actualizaciones constantes , copias de seguridad seguras y una cultura interna consciente.

Cómo puede ayudar HelpRansomware

Los casos analizados demuestran cómo un ataque de ransomware puede interrumpir las operaciones y comprometer la reputación de una organización. Para abordar estas amenazas, HelpRansomware ofrece soporte integral mediante servicios específicos :

- Descifrado de ransomware : intervención para descifrar los archivos afectados y permitir la recuperación de datos sin pagar rescates.

- Recuperación de datos garantizada : soluciones profesionales de recuperación de datos para devolverle la vida a la información crítica.

- Consultoría de Ransomware : Análisis técnico y estratégico para evaluar vulnerabilidades y fortalecer la postura de seguridad.

- Planificación de respuesta a incidentes : definición de planes operativos para reaccionar con rapidez en caso de ataque.

- Cyber Training : cursos de formación en colaboración con CybergymIEC para concienciar a los equipos de la empresa.

- Protección contra violaciones de datos : prevención y apoyo en la gestión de fugas de datos, incluidos problemas regulatorios y de reputación.

Gracias a este enfoque integrado, HelpRansomware apoya a las empresas no solo en la recuperación técnica, sino también en la creación de resiliencia duradera contra amenazas futuras.

Especialistas en Eliminación de Ransomware

Nuestros profesionales certificados cuentan con más de 25 años de experiencia en la eliminación de ransomware, recuperación de datos y seguridad informática.

Conclusión

Los ataques de ransomware descritos no son casos aislados ni eventos excepcionales: son episodios que han marcado la historia reciente de la ciberseguridad y demuestran la capacidad de estas amenazas para paralizar sectores enteros.

Desde la sanidad hasta el transporte, desde las multinacionales hasta los gobiernos, nadie es inmune. Lecciones como las de WannaCry, NotPetya y Colonial Pipeline demuestran que incluso un solo punto débil puede tener repercusiones globales.

La diferencia entre quienes sufren daños irreparables y quienes logran superar una crisis reside en la preparación. La ciberresiliencia, una cultura de seguridad y la preparación ante incidentes deben ser parte integral del gobierno corporativo.

HelpRansomware actúa como socio en este viaje, brindando herramientas, experiencia y apoyo concreto para proteger no solo sus datos, sino también su reputación y la continuidad de su negocio.

Preguntas frecuentes (F.A.Q.)

No. Las pequeñas y medianas empresas también son objetivos frecuentes, a menudo mediante ataques a la cadena de suministro.

No existe el riesgo cero, pero medidas como la MFA, las copias de seguridad seguras y la monitorización reducen drásticamente la probabilidad de vulneración.

La sanidad, la logística, la energía y la administración pública se encuentran entre los más afectados, pero ningún sector es inmune.

Aísle los sistemas afectados, active un plan de respuesta a incidentes y contacte con expertos cualificados. HelpRansomware ofrece soporte inmediato en estas situaciones.