Cuando una empresa descubre que sus archivos están cifrados, el ataque ya ha terminado. La nota de rescate, los sistemas bloqueados o la interrupción de la actividad no son el inicio del problema, sino su consecuencia.

Un ataque de ransomware no ocurre de forma instantánea. Se desarrolla en fases, muchas veces sin generar señales claras, aprovechando accesos legítimos y decisiones cotidianas dentro de la organización. El verdadero riesgo no es el cifrado, sino todo lo que ocurre antes sin ser detectado.

Comprender esta secuencia permite cambiar el enfoque: pasar de reaccionar tarde a identificar señales cuando aún hay margen de actuación.

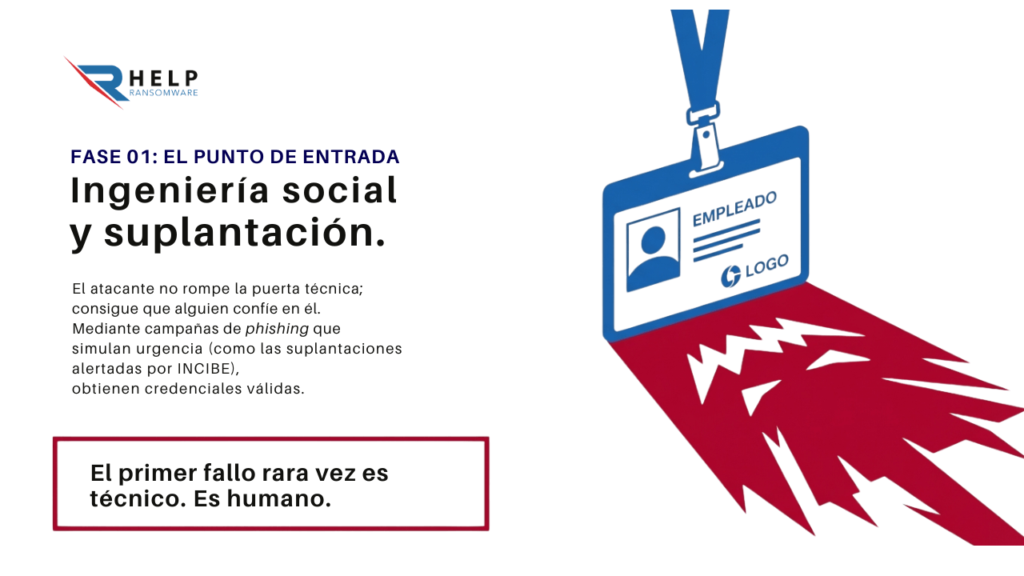

El punto de entrada: cómo empieza un ataque sin levantar sospechas

En la mayoría de los casos, el acceso inicial no se produce mediante técnicas complejas, sino a través de mecanismos que forman parte del día a día de cualquier empresa.

Ingeniería social y suplantación

El atacante no necesita vulnerar sistemas si consigue que alguien confíe en él. Correos electrónicos que simulan comunicaciones oficiales, avisos urgentes o mensajes bien construidos son suficientes para provocar una acción.

Este tipo de campañas ha sido ampliamente documentado por organismos como INCIBE, que alerta sobre casos de suplantación de organismos públicos diseñados para generar urgencia y evitar la reflexión.

Aquí es donde se produce el primer fallo: no técnico, sino humano. La mayoría de ataques empiezan cuando alguien actúa con confianza en un espacio manipulado.

Acceso legítimo, problema invisible

Una vez que el usuario interactúa, el atacante obtiene acceso. Y ese acceso suele ser válido: una credencial correcta, una sesión activa o un usuario sin anomalías.

Por eso no se detecta.

Este punto está directamente relacionado con el phishing y ransomware, que sigue siendo una de las principales vías de entrada.

Desde fuera no hay indicios claros. Desde dentro, todo sigue funcionando. El ataque ya está dentro, pero aún no es visible.

Especialistas en Eliminación de Ransomware

Nuestros profesionales certificados cuentan con más de 25 años de experiencia en la eliminación de ransomware, recuperación de datos y seguridad informática.

Fase silenciosa: cuando el atacante estudia la organización

Una vez dentro, el atacante no ejecuta el ransomware inmediatamente. Su prioridad no es atacar, sino entender el entorno en el que se encuentra.

Observación y reconocimiento interno

Durante esta fase, el atacante analiza cómo funciona la organización: qué sistemas son críticos, cómo se gestionan los accesos y dónde se encuentran los datos relevantes.

No hay actividad visible ni interrupciones. De hecho, muchas de sus acciones pueden parecer tareas administrativas normales. Esto es lo que hace que esta fase sea especialmente peligrosa.

Este comportamiento responde a muchas de las tácticas de los hackers ransomware, donde el objetivo es pasar desapercibido mientras se gana control.

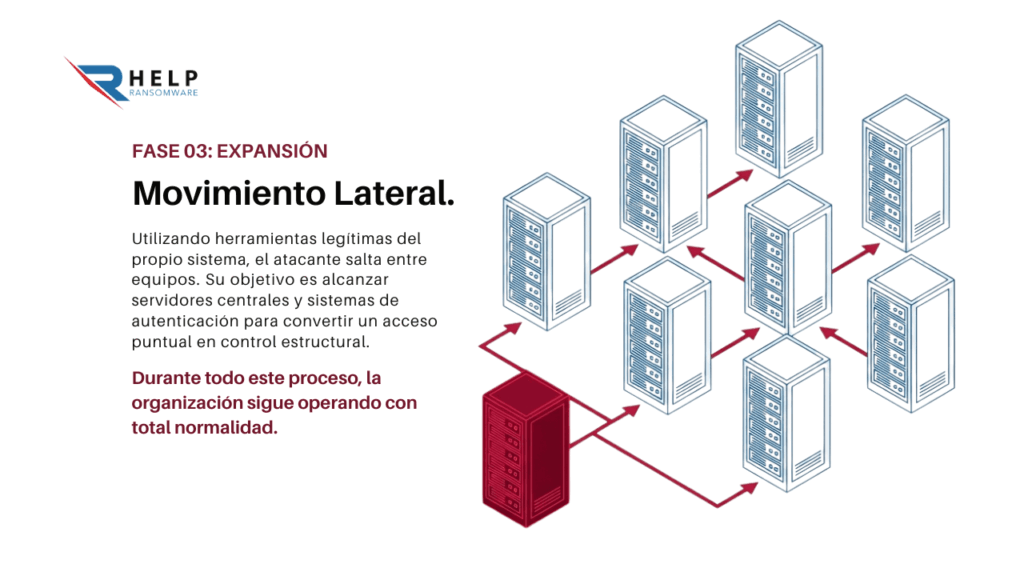

Movimiento lateral sin generar alertas

A medida que comprende la red, el atacante empieza a moverse entre sistemas. Utiliza herramientas legítimas, credenciales válidas y procesos habituales para evitar levantar sospechas.

Su objetivo es alcanzar posiciones clave:

- servidores centrales

- sistemas de autenticación

- bases de datos

- copias de seguridad

En este punto, el ataque deja de ser puntual y se convierte en estructural. El atacante ya no depende de un único acceso, sino de múltiples puntos dentro de la red.

Y lo más importante: la organización sigue operando con normalidad.

Preparación del ataque: cuando el impacto se planifica

Antes de ejecutar el ransomware, el atacante se asegura de que el daño será máximo. No actúa de forma impulsiva, sino estratégica.

Control del entorno y persistencia

En esta fase, se consolidan accesos, se revisan copias de seguridad y se identifican los sistemas más críticos. El objetivo es evitar que la organización pueda recuperarse fácilmente.

Según el CCN-CERT en su informe sobre ciberamenazas y tendencias, los ataques actuales son cada vez más estructurados y planificados, con fases previas que pueden prolongarse en el tiempo.

El punto de no retorno

Cuando el atacante alcanza esta fase, el margen de detección se reduce drásticamente. Ha identificado los puntos críticos, asegurado su acceso y preparado la ejecución.

El ataque ya no es una posibilidad, es una ejecución pendiente.

Especialistas en Eliminación de Ransomware

Nuestros profesionales certificados cuentan con más de 25 años de experiencia en la eliminación de ransomware, recuperación de datos y seguridad informática.

Ejecución: el momento más visible (y más tardío)

El cifrado de archivos es la fase que todas las organizaciones identifican como “el ataque”.

Sin embargo, en realidad es la última.

Interrupción operativa

Cuando se ejecuta el ransomware, los sistemas dejan de funcionar, los datos se vuelven inaccesibles y la actividad se paraliza. Es el momento en el que la empresa toma conciencia del incidente.

Pero también es el momento en el que las opciones de respuesta son más limitadas.

Detectar antes cambia el escenario

Por eso, saber cómo identificar un ataque de ransomware en fases anteriores es clave. No evita todos los ataques, pero sí permite reducir el impacto y ganar tiempo de reacción.

Más allá del cifrado: la evolución del ransomware

El ransomware actual no se limita a bloquear sistemas. En muchos casos, los atacantes extraen información antes de cifrarla.

Esto introduce una segunda capa de presión:

- exposición de datos

- impacto reputacional

- consecuencias legales

Este tipo de situaciones está relacionado con el aumento de incidencias digitales fraude online, donde el objetivo es forzar decisiones bajo presión, no solo causar daño técnico.

Dónde se puede detener un ataque

Un ataque de ransomware no es un único evento, sino una secuencia. Y cada fase ofrece una oportunidad de detección:

- acceso inicial

- reconocimiento interno

- movimiento lateral

- preparación

El problema es que muchas organizaciones solo reaccionan en la última. Cuando el ataque se ve, ya ha avanzado demasiado.

Si tu empresa solo está preparada para reaccionar cuando los sistemas ya están cifrados, está actuando en la fase más difícil de controlar.

En HelpRansomware trabajamos para ayudarte a detectar señales en fases tempranas, reforzar la visibilidad y reducir el impacto antes de que el ataque se haga evidente.

Conclusión

Un ataque de ransomware no ocurre de forma repentina. Es un proceso que se desarrolla en el tiempo, muchas veces sin ser detectado.

Las organizaciones que entienden esta secuencia no eliminan el riesgo, pero sí cambian su capacidad de respuesta.

Porque en ransomware, la diferencia no está en reaccionar rápido, sino en detectar antes de que el problema sea visible.

Preguntas frecuentes (FAQ)

¿El ransomware empieza con el cifrado?

No. El cifrado es la fase final, no el inicio del ataque.

¿Por qué no se detecta antes?

Porque muchas acciones del atacante utilizan accesos y herramientas legítimas, lo que dificulta su identificación.

¿Cuál es la fase más crítica?

La preparación, donde el atacante ya tiene control del entorno.

¿Se puede frenar antes del cifrado?

Sí, si se detecta durante el acceso inicial o el movimiento lateral.

¿Todos los ataques siguen este modelo?

No exactamente igual, pero la mayoría siguen una estructura similar.