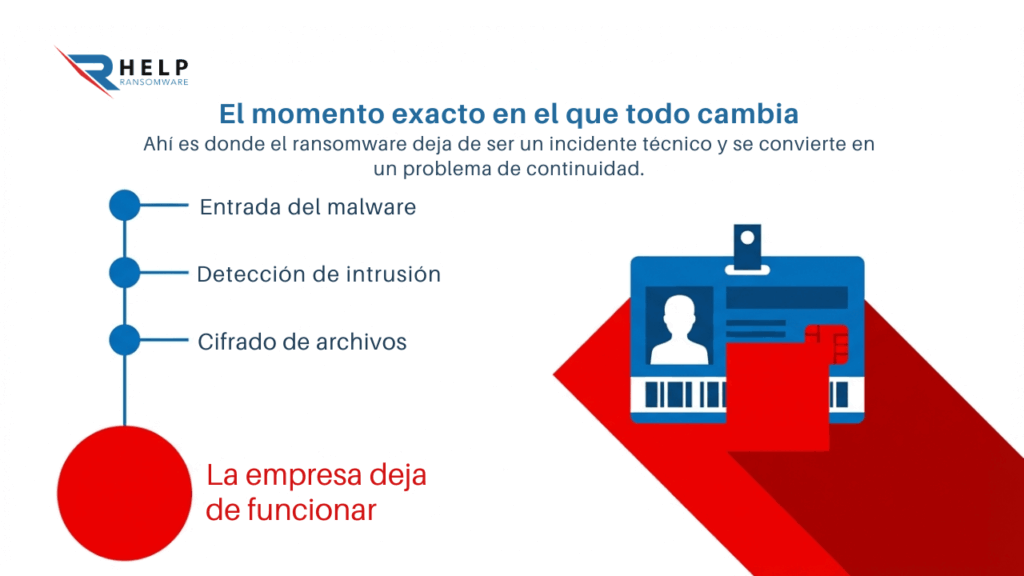

Hay un momento muy concreto en cualquier ataque de ransomware en el que todo cambia.

No es cuando entra el malware.

No es cuando se detecta la intrusión.

Ni siquiera cuando comienzan a cifrarse los archivos.

Es cuando la empresa deja de funcionar.

Ese instante en el que alguien intenta acceder a un sistema crítico y no puede. Cuando un proceso se detiene, un pedido no sale o una decisión no puede tomarse porque los datos ya no están disponibles.

Ahí es donde el ransomware deja de ser un incidente técnico y se convierte en un problema de continuidad.

Y ahí aparece la pregunta incómoda:

¿Quién manda cuando todo falla?

Cuando la tecnología deja de sostener el negocio

Durante años, las empresas han construido su operativa sobre sistemas digitales cada vez más complejos. ERP, CRM, plataformas cloud, herramientas internas. Todo conectado, todo dependiente.

El problema es que esa eficiencia también crea dependencia. Cuando un ataque impacta, no cae solo un sistema. Se rompe la cadena operativa completa.

El paso de incidente técnico a crisis empresarial

En los primeros minutos, el foco está en lo técnico: aislar, analizar, contener. Pero ese enfoque dura poco.

Muy pronto, la organización se enfrenta a algo más incómodo: no puede operar.

En ese punto, muchas empresas intentan reaccionar con soluciones técnicas, como intentar recuperar archivos encriptados. Pero la realidad es que recuperar datos no equivale a recuperar el negocio.

Porque mientras se intenta restaurar, las decisiones siguen bloqueadas, los equipos siguen parados y el impacto sigue creciendo.

Especialistas en Eliminación de Ransomware

Nuestros profesionales certificados cuentan con más de 25 años de experiencia en la eliminación de ransomware, recuperación de datos y seguridad informática.

La falsa seguridad de la infraestructura digital

El error más habitual es pensar que la tecnología sostiene el negocio. En realidad, lo sostiene mientras funciona.

Cuando deja de hacerlo, lo único que queda es la capacidad de la organización para adaptarse.

Las empresas afectadas por ransomware lo describen de forma muy clara: el mayor problema no fue el cifrado, fue no saber cómo seguir.

El ransomware no destruye sistemas, expone dependencias.

Quién toma el control en mitad del caos

Cuando todo se detiene, alguien tiene que decidir qué hacer. Y aquí es donde muchas organizaciones fallan.

El CEO: decidir sin información completa

En condiciones normales, las decisiones estratégicas se toman con datos, análisis y tiempo. En un ataque de ransomware, nada de eso existe.

El CEO debe decidir con información parcial, bajo presión y con consecuencias inmediatas.

¿Se paraliza toda la actividad o se intenta mantener parcialmente?

¿Se comunica el incidente o se espera?

¿Se contempla negociar?

Ninguna de estas decisiones es técnica. Todas son de negocio.

El ransomware convierte la incertidumbre en un problema de liderazgo.

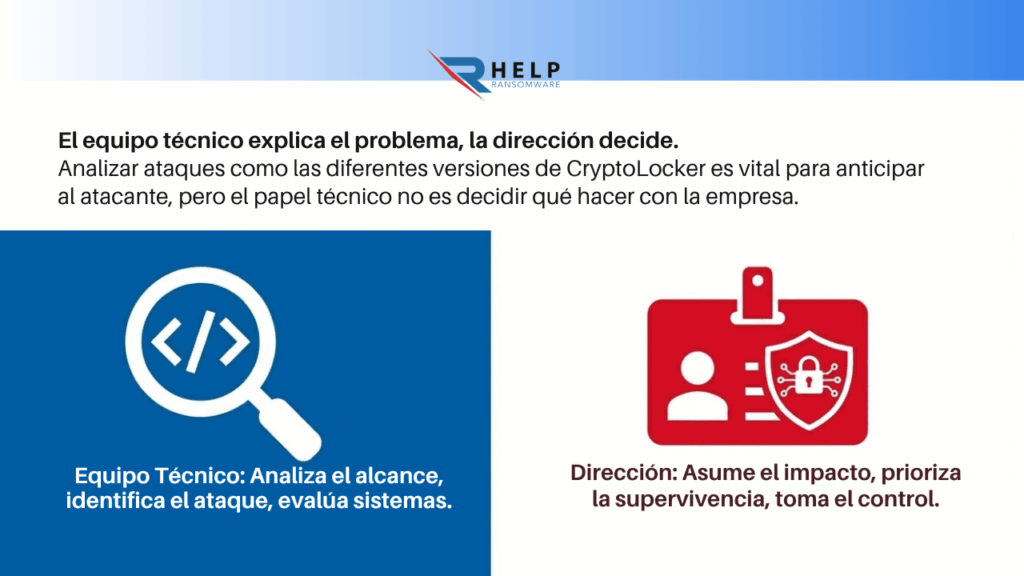

El equipo técnico: imprescindible, pero no suficiente

El equipo de seguridad es clave para entender qué está ocurriendo. Analiza el alcance, identifica el tipo de ataque y evalúa los sistemas afectados.

En algunos casos, incluso puede detectar patrones asociados a familias concretas, como diferentes versiones de CryptoLocker, lo que ayuda a anticipar el comportamiento del atacante.

Pero su papel no es decidir qué hacer con la empresa.

El equipo técnico explica el problema. La dirección decide cómo asumirlo.

La organización: coordinación o colapso

Un ataque de ransomware no es un problema aislado. Es un evento transversal.

Afecta a operaciones, legal, comunicación, dirección. Si cada área actúa por separado, el resultado es desorden, duplicidad y retraso.

Por eso, cada vez más empresas trabajan con estructuras de Crisis management diseñadas específicamente para este tipo de escenarios.

Porque cuando no hay coordinación, el impacto no solo aumenta: se descontrola.

El caos organizativo multiplica el daño del ataque.

Especialistas en Eliminación de Ransomware

Nuestros profesionales certificados cuentan con más de 25 años de experiencia en la eliminación de ransomware, recuperación de datos y seguridad informática.

Continuidad de negocio: lo que realmente significa

Hablar de continuidad no es hablar de recuperación. Es hablar de supervivencia operativa.

El mito de los backups

Durante años, muchas empresas han confiado en que las copias de seguridad eran la solución definitiva.

Pero el ransomware actual no funciona así.

Los atacantes acceden antes, se mueven dentro de la red, identifican sistemas clave y, en muchos casos, comprometen también los backups.

Y aunque no lo hagan, restaurar no es inmediato.

Durante ese tiempo, la empresa sigue sin operar.

Continuar no es volver atrás

La continuidad de negocio no consiste en restaurar todo lo perdido. Consiste en decidir qué es imprescindible para seguir adelante.

Qué procesos deben mantenerse. Qué operaciones pueden esperar. Qué clientes deben priorizarse.

Aquí es donde la tecnología deja paso a la estrategia.

Incluso herramientas avanzadas, como la inteligencia artificial en ciberseguridad, pueden ayudar a anticipar riesgos, pero no sustituyen la toma de decisiones.

La continuidad es una cuestión de prioridades, no de sistemas.

El impacto que permanece: reputación y confianza

Cuando los sistemas vuelven, el problema no desaparece. Cambia de forma.

El daño que no aparece en los sistemas

Clientes que dudan. Partners que cuestionan. Equipos internos que pierden confianza.

El impacto reputacional no es inmediato, pero sí profundo.

Muchas empresas solo entienden después los riesgos cibernéticos impacto reputacional, cuando ya han perdido oportunidades o credibilidad.

La confianza tarda años en construirse y minutos en debilitarse.

Un problema reconocido a nivel europeo

El enfoque europeo en ciberseguridad ya no se centra solo en la protección, sino en la resiliencia.

El análisis de ENISA Cybersecurity Market Analysis Framework apunta claramente a la necesidad de integrar la continuidad de negocio dentro de la estrategia de seguridad.

Por su parte, CERT-EU CTI Framework refuerza la importancia de entender cómo operan los atacantes antes de que actúen.

El ransomware ya no se considera un evento excepcional, sino un riesgo estructural.

Lo que realmente diferencia a las empresas

No es la tecnología que tienen.

Es cómo reaccionan cuando falla.

Preparación frente a improvisación

Las empresas que gestionan mejor estos incidentes no son las que nunca son atacadas. Son las que han trabajado antes en cómo responder.

Han definido roles. Han establecido procesos. Han entrenado escenarios.

Saben quién decide y en qué momento.

Cuando ocurre el ataque, no empiezan desde cero.

Liderazgo frente a bloqueo

En una crisis, el tiempo es el recurso más crítico.

Las organizaciones que dudan pierden margen de maniobra. Las que actúan con claridad, incluso con información incompleta, controlan mejor el impacto.

El ransomware no solo pone a prueba la seguridad. Pone a prueba la dirección.

Cuando todo funciona, la continuidad no se cuestiona.

Cuando todo falla, ya es tarde para definirla.

En HelpRansomware trabajamos para fortalecer tu capacidad de respuesta y continuidad de negocio, ayudando a tu organización a tomar decisiones críticas antes de que tenga que hacerlo bajo presión.

Conclusión

El ransomware no es un problema técnico que se resuelve con herramientas.

Es una prueba real de cómo funciona una organización cuando pierde el control.

Cuando los sistemas caen, lo único que queda es la capacidad de decidir, coordinar y priorizar.

Las empresas que entienden esto no solo sobreviven.

Salen reforzadas.

Preguntas frecuentes (FAQ)

¿Quién debe liderar durante un ataque de ransomware?

La dirección de la empresa, con apoyo del equipo técnico.

¿Es suficiente con tener backups?

No. Ayudan a recuperar, pero no garantizan continuidad.

¿Por qué falla la respuesta en muchas empresas?

Por falta de coordinación y liderazgo claro.

¿Se puede entrenar la continuidad de negocio?

Sí, mediante simulaciones y planificación previa.

¿Qué es lo más crítico en un ataque?

La rapidez y claridad en la toma de decisiones.